Пошаговая настройка MTA-STS и TLS-RPT для outreach-доменов

Узнайте, зачем нужны MTA-STS и TLS-RPT для outreach-доменов, как публиковать DNS‑записи, читать отчёты и раньше обнаруживать проблемы доставки по TLS.

Почему у outreach-доменов проблемы с TLS заметны слишком поздно

Сбой доставки по TLS происходит, когда один почтовый сервер не может установить защищённое TLS-соединение с другим сервером, и письмо доставляется не так, как вы ожидаете. Иногда оно отскакивает. Иногда доставляется только после отката на менее безопасное соединение.

Именно этот откат — ловушка. Многие почтовые системы попробуют менее безопасный вариант, если защищённое рукопожатие не удалось, потому что «что-то доставить» кажется лучше, чем «не доставить». С вашей стороны всё может выглядеть нормально: рассылка отправлена, ответы приходят, явных тревожных признаков нет.

Но отсутствие явного сигнала важно. Если вы не публикуете чёткие правила транспортной безопасности, принимающие провайдеры не знают, должны ли они настаивать на TLS для вашего домена или разрешать понижение уровня безопасности. Это может тихо подорвать доверие и усложнить поиск причин, когда доставляемость ухудшится позже.

Типичная ситуация: вы переходите к новому почтовому провайдеру или меняете инфраструктуру, и одна мелкая TLS-настройка выходит из строя. Половина получателей по-прежнему получает письма, некоторые провайдеры начинают повторные попытки, а часть принимает более слабую доставку. Вы замечаете это лишь через недели, когда падает количество ответов или ключевой клиент говорит, что не видел ваше сообщение.

Два инструмента помогают обнаружить это раньше:

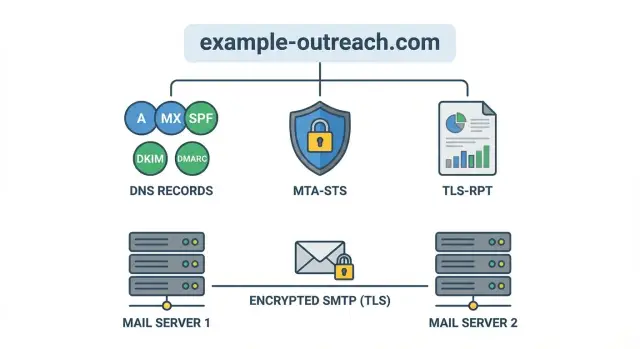

- MTA-STS сообщает другим почтовым серверам, чего вы ожидаете от защищённой транспортировки, чтобы они не гадали.

- TLS-RPT присылает вам отчёты, когда защищённая доставка терпит неудачу, чтобы вы увидели проблему до потери переписок.

Ниже приведены разделы с безопасной настройкой MTA-STS и TLS-RPT для outreach-доменов: как опубликовать политику, не нарушив почту, как включить отчётность и как читать TLS-RPT-отчёты, не утонув в жаргоне.

Если вы часто поднимаете новые домены и почтовые ящики, это особенно важно. Платформы вроде LeadTrain могут позаботиться о домене, аутентификации и разогреве в одном месте, а транспортные сигналы вроде MTA-STS и TLS-RPT добавляют дополнительный уровень видимости, когда возникают проблемы TLS между провайдерами.

MTA-STS простыми словами

Когда один почтовый сервер отправляет письмо другому, они обычно пытаются использовать TLS (шифрованный транспорт). Проблема в том, что почта была спроектирована так, чтобы «пытаться как можно больше» и всё равно доставлять, даже если безопасность слабая. Эта гибкость может быть использована в злоумышленных целях и она же скрывает простые ошибки конфигурации.

MTA-STS позволяет домену опубликовать чёткое правило: «Если вы отправляете нам почту, используйте только шифрованный TLS и обращайтесь только к этим реальным серверам.» Оно защищает в основном от двух проблем: понижения TLS (когда почта доставляется без шифрования) и неправильной маршрутизации (когда почта идёт не тому серверу из‑за неверного DNS).

Вы публикуете файл политики MTA-STS и соответствующую TXT-запись в DNS. Принимающие почтовые серверы могут получить политику и следовать ей при доставке почты на ваш домен.

MTA-STS имеет три режима:

- none: фактически выключено

- testing: приёмщики могут сообщать о проблемах, но обычно всё равно доставляют

- enforce: если защищённая доставка не удалась, принимающие серверы должны прекратить доставку вместо отката

Что MTA-STS не делает: он не останавливает фишинг, который подделывает отображаемое имя, не исправляет текст письма и не заменяет SPF/DKIM/DMARC. Он конкретно про более безопасную серверную доставку.

TLS-RPT: ваша система раннего предупреждения

TLS-RPT — это канал обратной связи по доставке. Когда другой почтовый сервер пытается доставить почту на ваш домен по TLS и что-то идёт не так, он может прислать вам агрегированный отчёт. Вместо того чтобы догадываться, почему часть сообщений не дошла или была понижена в защите, вы получаете ежедневное сводное сообщение о том, что наблюдали принимающие стороны.

Какие проблемы показывает TLS-RPT

TLS-RPT-отчёты часто выявляют:

- просроченные или несоответствующие сертификаты

- неподдерживаемые версии TLS или слабые шифры

- ошибки рукопожатия (handshake)

- конфликты с политикой MTA-STS

- проблемы с DNS или получением политики

В отчёте обычно указывается, кто заметил проблему (организация-отчётчик), какой хост был целью (ваш MX), когда это произошло и статистика успехов против сбоев. Сбои обычно сгруппированы по причинам, чтобы вы могли увидеть закономерности.

Как это дополняет MTA-STS

MTA-STS — это правило: оно говорит другим серверам, требовать ли TLS при отправке к вам. TLS-RPT — это сигнал тревоги: он сообщает, когда эти правила вызывают проблемы с доставкой или когда ваша инфраструктура не соответствует ожиданиям.

Если вы внедряете MTA-STS и TLS-RPT, включайте TLS-RPT первым (или одновременно в режиме testing). Так вы сможете смотреть отчёты, пока политика ещё в безопасном режиме, и исправлять ошибки до включения enforce.

Перед публикацией: быстрая подготовка домена

Прежде чем настраивать MTA-STS и TLS-RPT, проясните, что именно вы защищаете. В стэке аутрича часто используются несколько доменов и поддоменов, и легко опубликовать записи не на том домене.

Запишите все домены, которые вы используете для рассылок (основной брендовый домен и любые outreach-домены). Затем отметьте любые поддомены, которые реально используются в полях From. MTA-STS применяется по‑домену, поэтому даже небольшие отличия в именах важны.

Далее подтвердите свои MX-записи и кто на самом деле принимает почту для этого домена. Некоторые outreach-домены не принимают входящую почту, потому что ответы приходят на другой почтовый провайдер, или домен используется только для отправки. Это нормально, но важно знать это заранее: MTA-STS касается того, как другие серверы доставляют на ваши MX-хосты.

Сделайте быстроверку TLS на ваших входящих MX-хостах. Цель проста: сервер должен предлагать STARTTLS и показывать действительный, не просроченный сертификат, совпадающий с тем, что ожидает принимающая сторона.

Краткая подготовка:

- перечислите домены (и поддомены), которые используете

- убедитесь, что MX-записи соответствуют реальному провайдеру входящей почты

- подтвердите, что MX-хосты поддерживают TLS с действительными сертификатами

- зафиксируйте текущий процент отскоков и типичные сообщения об ошибках

Если вы используете LeadTrain, сейчас хорошее время подтвердить, какие домены и почтовые ящики он управляет за вас, чтобы публиковать записи на правильном домене и иметь чистое до/после сравнение.

Пошагово: безопасно опубликовать политику MTA-STS

Публикация политики MTA-STS проста, но мелкие ошибки могут вызвать запутанное поведение доставки. Самый безопасный подход — начать в режиме testing, убедиться, что всё стабильно, а потом ужесточать.

1) Создайте TXT-запись в DNS

Добавьте TXT-запись в _mta-sts.yourdomain.com. Она должна содержать версию и идентификатор политики. id может быть любой строкой, но меняйте его при каждом обновлении политики, чтобы принимающие серверы знали, что нужно повторно проверить.

Пример значения:

v=STSv1; id=2026-01-17

2) Разместите файл политики на требуемом хосте

Раздавайте политику по HTTPS с:

mta-sts.yourdomain.com/.well-known/mta-sts.txt

Убедитесь, что TLS‑сертификат действителен и соответствует mta-sts.yourdomain.com. Также проверьте, что по точному пути возвращается plain text (не HTML) и нет редиректов.

3) Начните в режиме testing с разумным max_age

Сначала используйте mode: testing. Держите max_age умеренным во время проверки (например, 86400 секунд — это 1 день). Перечислите точные MX-хосты, которые должны принимать почту для домена.

Безопасная стартовая политика выглядит так:

version: STSv1

mode: testing

mx: mx1.yourmailhost.com

mx: mx2.yourmailhost.com

max_age: 86400

4) Проверьте базовые вещи, прежде чем ждать

Прежде чем отойти, убедитесь, что TXT-запись разрешается, файл политики доступен по HTTPS и MX-записи в политике совпадают с реальными MX в DNS. Даже мелкие опечатки в version, mode или max_age могут стоить дней.

Если всё стабильно в течение дня-двух, переходите от testing к enforce и увеличивайте max_age.

Пошагово: включаем отчётность TLS-RPT

TLS-RPT показывает, когда другие сервера не смогли доставить на ваш домен по TLS (или когда опубликованная политика привела к отказу). Настройка быстрая, и это даёт раннее предупреждение до того, как проблема с доставкой станет заметна.

1) Выберите, куда будут приходить отчёты

Отчёты отправляются в виде агрегированного JSON, обычно раз в день от каждого отчётного отправителя. Используйте мониторируемый адрес, а не личный почтовый ящик. Общая почта вроде [email protected] (или групповая переадресация) подходит.

Не удивляйтесь, если сначала вы не увидите отчётов, особенно на новых доменах или при низком трафике. Объём отчётов растёт с трафиком.

2) Опубликуйте TXT-запись в DNS

Создайте TXT-запись в _smtp._tls.yourdomain.com.

Вот безопасное базовое значение для старта:

v=TLSRPTv1; rua=mailto:[email protected]

Несколько практических замечаний: держите тег v=TLSRPTv1 первым, убедитесь, что почтовый ящик может принимать вложения, и проверьте, что алиасы не отклоняют большие сообщения.

3) Подтвердите работу

После распространения DNS проверьте, что TXT-запись видна и отчёты приходят.

Если вы управляете аутричем в большем масштабе (например, через множество ящиков в LeadTrain), маршрутизация TLS-RPT на общий командный почтовый ящик упрощает раннее обнаружение проблем TLS со стороны провайдера.

Как использовать TLS-RPT-отчёты, чтобы исправлять реальные проблемы доставки

TLS-RPT-отчёты могут выглядеть пугающе, но для поиска реальной причины вам нужно всего несколько полей. Рассматривайте каждый отчёт как ежедневную сводку: кто пытался доставить, удалась ли TLS‑доставка и почему она не удалась, если не удалась.

Что смотреть в первую очередь в отчёте

Начните с политики, которую принимающая сторона говорит, что она увидела, затем проверьте сводные счёты.

- Observed policy (политика, которую увидел приёмник): подтверждает, что принимающие сервера получили правильный файл MTA-STS и применили нужный режим.

- Типы результатов в сводке: счёты успехов и неудач, часто по организациям-отчётчикам.

- Причины сбоев: ошибки сертификатов, несоответствие хоста, отсутствие общей версии TLS и т. п.

- Задействованный MX/хост: какой почтовый сервер был целью.

- Диапазон дат: помогает соотнести ошибки с изменениями (смена сертификата, обновление DNS, переход провайдера).

На что обращать внимание и куда смотреть

Если один провайдер падает, а остальные работают — обычно это поведение конкретного провайдера (валидация сертификата, поддерживаемые версии TLS). Если многие провайдеры одновременно падают — обычно общая причина: неправильный список MX в политике, просроченный сертификат или сломанный эндпоинт.

Типичные сбои и первые шаги по их устранению:

- Сертификат просрочен или недоверенный: обновите сертификат, исправьте цепочку, убедитесь, что промежуточные сертификаты отправляются сервером.

- Несоответствие хоста: убедитесь, что сертификат соответствует имени хоста, используемому в SMTP TLS‑рукопожатии.

- Нет общей версии TLS или шифров: включите TLS 1.2+ и отключите устаревшие настройки.

- Несоответствие политики (mx не разрешён): обновите MX-записи в политике MTA-STS или исправьте MX/DNS, чтобы всё совпадало.

- Не удаётся получить политику: убедитесь, что хост политики доступен и файл отдаётся корректно.

Когда переходить из testing в enforce

Оставайтесь в testing, пока отчёты не покажут стабильные успехи у ваших основных приёмщиков в течение нескольких дней, особенно после любых изменений инфраструктуры. После перехода в enforce следите за всплесками отказов по провайдеру или MX-хосту.

Правильно используемый TLS-RPT превращает транспортные ошибки из тихой проблемы в понятный список дел. Когда вы видите повторяющуюся один и ту же ошибку, сначала исправьте конкретную причину вместо того, чтобы менять несколько настроек одновременно.

Частые ошибки, которые приводят к запутанным сбоям

Большинство проблем MTA-STS кажутся случайными, потому что ошибка разбросана по DNS, маленькому веб‑файлу и маршрутизации почты. Несоответствие в любом из этих мест может привести к тому, что одни принимающие серверы откатятся к оппортунистическому TLS, а другие начнут отвергать почту.

Самая распространённая проблема — публикация неправильных MX-хостов в вашей политике. Это происходит, когда копируют старый список MX, забывают новый провайдер или путают домены «отправки» и «приёма». MTA-STS проверяет сервера MX, которые принимают входящую почту для данного домена. Если ваши MX изменились, политика должна соответствовать текущему состоянию DNS.

Другая категория ошибок — сам файл политики. Принимающие сервера получают конкретный путь, ожидают plain text и кэшируют увиденное. Если файл отсутствует, отдаётся как HTML или заблокирован редиректами, некоторые провайдеры будут считать это «без политики», а другие продолжат действовать по кэшу.

Ещё одна ошибка — слишком ранний перевод в enforce. Это может превратить небольшое несовпадение TLS в жёсткие отказы. Начинайте с testing, смотрите TLS-RPT в течение нескольких дней, затем включайте enforce, когда уверены.

Наконец, избегайте одновременных изменений маршрутизации и политики. Если вы смените MX-провайдера и одновременно опубликуете новую политику, трудно будет понять, произошли ли отказы из‑за распространения DNS, конфигурации TLS или кэширования политики.

Быстрый чеклист перед переходом в enforce

Переход MTA-STS в режим enforce — момент, когда ошибки перестают быть «хаками» и становятся реальными отказами доставки.

Перед переключением выполните быструю проверку:

- Проверьте, что TXT-запись MTA-STS опубликована и id политики соответствует тому, что вы считаете живым.

- Откройте файл политики MTA-STS в обычном браузере. Он должен загружаться по HTTPS без редиректов и предупреждений о сертификате.

- Перепроверьте mode и

max_age, чтобы не зафиксировать плохую политику на недели. - Проверьте MX-хосты: сертификаты соответствуют тому, что действительно завершают TLS, и маршрутизация стабильна.

- Убедитесь, что TXT-запись TLS-RPT корректна и отчёты идут на управляемый почтовый ящик.

После этого выполните реальную отправку тестов на несколько крупных провайдеров и подождите хотя бы один цикл отчётов TLS-RPT. Если видите ошибки вроде «certificate mismatch» или «no STARTTLS», сначала исправьте их.

Назначьте одного владельца за транспортные сигналы. Кто‑то должен смотреть отчёты, распознавать шаблоны и открывать тикеты при необходимости.

Ведите изменения политики как релиз: запишите id политики, что изменилось, кто одобрил и время развёртывания. Если вы отправляете через LeadTrain, такой простой лог хорошо сочетается с заметками по доменам и почтовым ящикам, когда нужно отследить падение доставляемости до конкретного обновления.

Пример: как TLS-проблема всплыла на новом outreach-домене

Команда продаж заводит новый outreach-домен для новой продуктовой линейки. Они отправляют несколько тестов, получают ответы, и всё выглядит нормально. Первая неделя проходит без проблем и никто не жалуется.

Они включают MTA-STS и TLS-RPT и начинают получать ежедневные TLS-RPT-отчёты. Большинство приёмщиков показывают чистую доставку, но один почтовый провайдер выделяется: небольшой, но важный процент сообщений падает с периодическими ошибками TLS‑рукопожатия. Это не полный отказ, поэтому прошло незамеченным.

Что показал отчёт

Сводка TLS-RPT показала периодические отказы только у этого провайдера и только для части соединений, что указывает на один MX-хост, работающий иначе.

Корень проблемы: при предыдущей смене DNS один почтовый сервер оказался за новым эндпоинтом. Этот эндпоинт отдавал сертификат, не соответствующий имени хоста, используемому во время SMTP TLS‑рукопожатия. Некоторые соединения попадали на «хороший» сервер, другие — на неправильно настроенный.

Они исправили это, обновив сертификат на проблемном хосте (или настроив TLS так, чтобы отдавалось корректное имя). На следующем цикле TLS-RPT число отказов упало до нуля.

Перед переводом MTA-STS в enforce они дождались 2–3 чистых циклов отчётов, подтвердили, что политика доступна и не изменилась, повторно протестировали отправку к этому провайдеру и следили за появлением новых типов ошибок.

Что делать дальше: поддерживать транспортные сигналы при масштабировании

Когда настройка MTA-STS и TLS-RPT работает, главный риск — дрейф: вы добавляете домены, меняете почтовых провайдеров, обновляете сертификаты или перемещаете шлюзы, и политика перестаёт соответствовать реальности. Эти небольшие изменения могут создавать тихие сбои доставки, которые проявляются лишь по замедлению ответов.

Простая рутина поможет опережать проблемы. Выберите один день в неделю для просмотра TLS-RPT-отчётов и быстро реагируйте на всплески. Ваша цель — не идеальные нули, а реакция на внезапные изменения, появление новых приёмщиков с отказами или рост ошибок сертификатов и TLS.

По мере добавления доменов держите всё просто:

- Просматривайте сводки TLS-RPT еженедельно и быстро расследуйте резкие всплески отказов.

- При изменении входящей маршрутизации обновляйте MTA-STS‑политику в соответствии с новым состоянием.

- Перепроверяйте DNS после любых перемещений доменов: MTA-STS TXT, TLS-RPT TXT и SPF/DKIM/DMARC.

- Ведите короткий changelog: что изменилось, когда и какие домены затронуты.

- Тестируйте один новый домен полностью перед клонированием настройки на следующие 10.

Согласование политики MTA-STS особенно важно при смене провайдеров. Если вы перенесли обработку почты и забыли обновить список разрешённых MX‑хостов в политике, некоторые принимающие сервера будут отвергать почту, не сумев подтвердить ожидаемый TLS‑маршрут.

Использование единой системы для доменов и DNS снижает эти рассинхронизации. С LeadTrain команды могут управлять доменами, аутентификацией, разогревом и аутричем в одном месте, что упрощает поддержание согласованных транспортных сигналов при масштабировании.