DMARC-отчёты для outreach-доменов: безопасно читать RUA

DMARC-отчёты для outreach-доменов: научитесь читать RUA-отчёты, находить подделки и переходить с p=none на quarantine или reject без потери доставляемости.

Что решает DMARC-отчёт для outreach-доменов

DMARC — это правило, которое ваш домен публикует, чтобы сказать провайдерам почты две вещи: кто имеет право отправлять почту от имени вашего домена и что делать, когда письмо выглядит поддельным. Оно опирается на SPF и DKIM, но добавляет одну важную идею для outreach: совпадение (alignment).

Совпадение означает, что видимый адрес From должен совпадать с доменом, который прошёл SPF или DKIM.

Outreach-домены привлекательны для злоумышленников, потому что с них отправляют много писем и они часто кажутся новым источником для фильтров. Это делает их удобными для мошенников, которые хотят выдавать себя за ваш бренд, отправлять фальшивые счета или проводить фишинг. Если кто-то подделает ваш outreach-домен, ваша доставляемость и репутация могут пострадать, даже если вы лично ничего не делали не так.

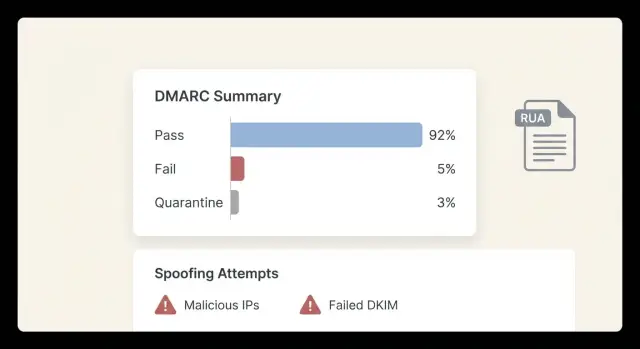

DMARC-отчёты помогают заметить это рано. Когда вы добавляете запись DMARC с адресом rua, крупные приёмники присылают вам агрегированные отчёты. В таких отчётах нет содержимого писем. Это сводки, показывающие, откуда приходит почта, заявляющая, что она от вашего домена, и прошла ли она SPF/DKIM и совпадение.

RUA-отчёты обычно показывают:

- Какие источники отправляют от вашего домена (ваш ESP, CRM, неизвестные серверы)

- Процент прохождений/провалов SPF, DKIM и DMARC (совпадение)

- Модели объёма (например, внезапный всплеск из страны или провайдера, которыми вы не пользуетесь)

- Раннее предупреждение о том, что ваш домен подделывают

Они не показывают тело письма, тему или конкретного получателя. Думайте о RUA как о дорожных камерах, а не о полной записи с места события.

Один из частых страхов — что вы «сломаете» отправку, когда ужесточите политику. Обычно это выглядит так: легитимные кампании попадают в спам или отклоняются, потому что SPF или DKIM проходят, но не совпадают с From, или потому что письма пересылаются и при проверке SPF происходит провал. Реальный пример: ваш инструмент последовательностей отправляет корректно, но ответы или трекинг проходят через другой домен, и совпадение тихо проваливается.

Если вы используете платформу вроде LeadTrain, которая настраивает SPF/DKIM/DMARC за кулисами, RUA-отчёты всё равно важны. Они доказывают, что всё согласовано, прежде чем вы переходите от мониторинга к применению политики.

Минимум, который нужно знать: SPF, DKIM, совпадение

Чтобы понять DMARC-отчёты, вам достаточно трёх идей: SPF, DKIM и совпадение. Они отвечают на вопросы: разрешён ли отправитель, не было ли письмо изменено и совпадают ли идентификаторы?

SPF — это список разрешённых серверов. Он говорит, какие серверы можно использовать для отправки почты от домена.

DKIM — это проверка на изменение. Сервис отправителя добавляет криптографическую подпись, которую приёмник может проверить. Если сообщение изменили в пути, DKIM может провалиться.

DMARC — это правило и итоговый отчёт. Оно говорит приёмникам, что делать при провале проверок (monitor, quarantine, reject) и куда отправлять отчёты.

Что такое совпадение (и почему это важно)

Совпадение означает, что домен, который видит получатель в поле From, должен совпадать с доменом, прошедшим SPF или DKIM. Это останавливает простую подделку. Если в From стоит outreach.example, а SPF проходит для другого домена, DMARC всё равно может провалиться, потому что идентичности не совпадают.

Простая памятка:

- SPF проверяет envelope sender и разрешённые серверы.

- DKIM проверяет домен, подписью которого подписано сообщение.

- DMARC проверяет, совпадает ли прошедший SPF или DKIM домен с видимым доменом в From.

Как можно пройти одну проверку и всё равно провалить DMARC

Вы можете пройти SPF, но провалить DMARC, если SPF проходит для bounce-домена провайдера, а не для домена в From. Такое часто случается при пересылке и некоторых настройках трекинга.

Можно пройти DKIM, но провалить DMARC, если DKIM-подпись использует другой домен или если систему изменили сообщение и подпись сломалась.

Инструменты для cold email либо отправляют через свою инфраструктуру, либо подключаются к вашей. В обоих случаях вам нужно, чтобы они подписывали DKIM за ваш outreach-домен и отправляли так, чтобы SPF или DKIM совпадали. Платформы вроде LeadTrain уменьшают риск неожиданных провалов, настраивая домены и аутентификацию централизованно.

Что такое DMARC RUA-отчёт и на что смотреть

DMARC RUA — это агрегированный отчёт, который провайдеры присылают о почте, претендующей на ваш домен. Они не содержат полного содержания писем. Вместо этого показывается, что увидели приёмники в целом: кто отправлял за ваш домен, как прошла аутентификация и сколько прошло/провалилось.

Также вы можете встретить RUF — форензический отчёт с образцами. Многие провайдеры больше не отправляют RUF из соображений приватности. Для большинства outreach-доменов RUA — практичный инструмент: он позволяет заметить подделку, найти неверно настроенные инструменты и решить, когда можно переходить от мониторинга к применению политики.

Большинство RUA приходят в виде XML и могут выглядеть запутанно, потому что один файл может содержать несколько источников отправки, несколько IP и разные результаты. Если за ваш домен отправляют несколько инструментов (CRM, календарь, helpdesk, платформа для outreach), отчёт смешивает их. Даже для узконаправленного домена вы увидите несколько IP, потому что провайдеры ротируют инфраструктуру.

Типичный отчёт включает:

- IP-источник, приёмника и временное окно

- Объём сообщений (сколько писем увидено с этого IP)

- Результат SPF и какой домен прошёл SPF

- Результат DKIM и какой домен подписал

- Результат DMARC (pass или fail) на основе совпадения

Начните с двух сигналов: объём и совпадение. Для домена, используемого только для outreach, нормально, если большая часть объёма идёт от одной ожидаемой системы, и DMARC проходит потому, что SPF или DKIM совпадают (идеально — DKIM).

Пример: вы настроили домен только для outreach и отправляете через одну платформу. В RUA вы должны узнавать основные IP-адреса отправки, видеть стабильный проход DKIM с вашим доменом и почти не видеть неожиданных IP. Если вы используете платформу вроде LeadTrain с tenant-isolated отправкой, источники отправки обычно стабильны, и аномалии легче заметить.

Как читать RUA отчёты пошагово (без чувства потерянности)

RUA-отчёт — это по сути ежедневный чек от провайдеров. Он показывает, кто отправлял почту, выдавая её за ваш домен, с каких IP и прошли ли SPF, DKIM и DMARC.

1) Начните с объёма

Смотрите сначала на наибольшие значения. Один источник может составлять 90% вашей почты. Устранение проблемы у крупного источника даёт наибольший эффект для доставляемости.

В настройках outreach верхними источниками часто бывают ваш инструмент для cold email, почтовый провайдер и иногда CRM или служба поддержки.

2) Проверьте SPF и DKIM, затем результат DMARC

Для каждого крупного источника проверьте:

- SPF: pass или fail (и какой домен аутентифицировал)

- DKIM: pass или fail (и какой домен подписал)

- DMARC: pass или fail (финальное решение)

Сокращённо: если DMARC проваливается, а SPF или DKIM проходят, скорее всего проблема в совпадении, а не в том, что отправка «сломалась».

3) Подтвердите совпадение с доменом в From

DMARC ориентируется на адрес в поле From. Подтвердите, что аутентифицированный идентификатор (SPF-домен или DKIM-домен) совпадает или согласован с этим From. Несовпадение часто встречается, когда инструмент отправляет с собственного домена или неожиданного поддомена.

4) Отмечайте неизвестные источники и классифицируйте их

Просмотрите IP, поставщиков или регионы, которые вы не узнаёте. Именно здесь отчёты наиболее полезны: они выявляют подделки и забытые инструменты.

Держите простую классификацию:

- Legit (ожидаемый отправитель и проходит)

- Требует проверки (известный инструмент, но проваливается или не совпадает)

- Подозрительно (неизвестно или явно проваливается)

Через несколько проверок отчёт станет предсказуемым. Вы уже не читаете сырые данные, а проверяете короткий список используемых отправителей.

Как заметить подделку и похожие отправления в отчётах

DMARC-отчёты — это табло: какие серверы отправляли почту от вашего домена и прошли ли SPF/DKIM совпадение. Ваша цель — отделить ожидаемых отправителей от тех, кто подделывает вас.

Начните с списка легитимных источников: ваш cold email отправитель, почтовый провайдер и любой CRM или служба поддержки, которые отправляют от вашего имени (уведомления, тикеты, сброс пароля). Если вы используете LeadTrain вместе с почтовым провайдером, эти источники должны появляться регулярно, с устойчивым объёмом и преимущественно pass-результатами.

Тревожные признаки, часто указывающие на подделку

- Высокий процент провалов DMARC (особенно когда SPF и DKIM оба проваливаются) от одного и того же источника

- Хостинг-провайдеры или регионы, которые вы не используете, иногда распределённые по множеству IP

- Внезапные всплески объёма от неизвестного источника

- Множество разных адресов From под вашим доменом за короткое время

- Повторяющиеся провалы, хотя вы не меняли DNS

Подделка vs неправильная настройка — это в основном вопрос консистентности. Неправильная настройка обычно исходит от известного сервиса и проваливается повторяемо (например, DKIM проходит, но не совпадает). Подделка часто выглядит хаотично: неизвестные IP, оба теста провалены и нет паттерна, похожего на реальный инструмент.

Когда считать отправителя подозрительным даже при небольшом объёме

Атакующие часто тестируют по-тихому. Считайте IP подозрительным, если он неизвестен и демонстрирует любое из:

- SPF и DKIM оба проваливаются

- Header-from — ваш домен, а аутентифицированные домены не имеют к нему отношения

- Появляется один-два раза из случайной сети с 100% провалами

Пример: новая IP отправляет три сообщения, все с провалами SPF и DKIM, притом заявляют ваш outreach-домен — это редко ошибка настройки. Чаще всего это зонд или небольшая попытка подделки.

Наиболее частые причины провалов DMARC у легитимной почты

Большинство провалов DMARC в RUA — не атаки. Это нормальные источники отправки, которым не хватает одной детали.

Несовпадение: From не совпадает с тем, что аутентифицируется

Это самая частая причина. Почта может пройти SPF или DKIM и всё равно провалить DMARC, если аутентифицированный домен не совпадает с доменом в From, который видит получатель.

Пример: вы отправляете как [email protected], но инструмент подписывает DKIM для vendor-mail.example или использует SPF return-path на другом домене. Исправление обычно — выбрать правильный домен отправки в провайдере и убедиться, что DKIM настроен для того же домена, что и From.

Проблемы с DKIM: неверный селектор, неправильный ключ или неполная настройка

DKIM часто падает из-за простых ошибок настройки: неправильный селектор, отсутствующая DNS-запись или незавершённая настройка у одного из почтовых провайдеров. Если вы видите, что признанный источник постоянно проваливает DKIM, а SPF даёт смешанные результаты, это указывает на проблему с DKIM в DNS.

Проблемы со SPF: пропущенные отправители и слишком много запросов

SPF может проваливаться, если отправитель не включён в запись, или если превышен лимит DNS-запросов (10). Слишком много lookup обычно означает, что SPF содержит множество include и редиректов, из-за чего приёмники перестают оценивать запись и считают её проваленной.

Пересылка и рассылки через списки создают ложные сигналы

Пересылки и мэйл-листы часто ломают SPF, потому что пересылающий сервер становится новым IP отправителя. DKIM может пережить пересылку, но некоторые списки изменяют сообщения и ломают DKIM.

Слишком много инструментов и нет владельца

Если один домен используют множество инструментов, отчёты быстро становятся грязными. Ведите простой реестр и назначьте владельца для каждого отправителя. Если SDRы используют LeadTrain для outreach, а маркетинг отправляет от того же домена в другом инструменте, вы увидите несколько DKIM-доменов. Это не всегда плохо, но требует, чтобы всё совпадало с видимым From.

Переход от мониторинга к применению политики безопасно

Цель проста: блокировать подделки, не блокируя легитимную отправку.

Начните с p=none и используйте его как период сбора данных, а не как финишную линию. Дайте ему достаточно времени, чтобы зафиксировать нормальные шаблоны (будни vs выходные, новые последовательности, почта от сторонних сервисов). Если объём outreach быстро растёт, продлите период наблюдения, пока он не стабилизируется.

Прежде чем ужесточать политику, исправьте легитимные источники. Для cold email это обычно означает, что ваш инструмент должен подписывать DKIM за тот же домен, который вы показываете в From, а SPF не должен проваливаться из-за маршрутизации через другой сервис. Если хотя бы SPF или DKIM проходят и совпадают, DMARC может пройти.

Безопасный план внедрения часто выглядит так:

- Держите

p=none, пока единственные провалы явно не принадлежат нежелательным источникам - Установите

p=quarantineс небольшимpct(например, 10–25) - Повысьте

pctшагами, отслеживая отказы, ответы и жалобы - Переводите в

p=rejectтолько когда вы уверены, что оставшиеся провалы — подделки

Quarantine — полезный промежуточный шаг для outreach-доменов: он давит на спуферов, но даёт вам время поймать сюрпризы.

Держите план отката. Первый сигнал проблемы часто тихий: меньше ответов, а не громкая ошибка. Если объём падает после изменения политики, откатывайте в таком порядке:

- Уменьшите

pctдо предыдущего уровня - Временно верните

p=noneвместоp=quarantine - Проверьте селектор DKIM и совпадение для вашего отправителя outreach

- Убедитесь, что SPF включает реальный сервис отправки (и не проваливается из-за слишком многих lookup)

Даже если платформа вроде LeadTrain настраивает SPF/DKIM/DMARC и разогревает ящики, применению политики всё равно нужен осторожный рост. Используйте отчёты, чтобы убедиться, что затрагивается только плохой трафик.

Ошибки, которые портят доставляемость при ужесточении политики

Ужесточение — это момент, когда добрые намерения могут навредить реальной отправке. Отчёты особенно полезны здесь, потому что показывают, какие отправители пострадают раньше, чем вы измените политику.

Включение p=reject слишком рано — самая большая ошибка. Если даже один легитимный отправитель не совпадает, вы можете заблокировать сбросы паролей, счета, приглашения в календарь или outreach-последовательности за ночь.

Ещё одна ошибка — полагаться исключительно на SPF. SPF может проходить, а DMARC проваливаться, особенно при пересылке или несоответствии From. Для outreach чаще всего более стабильным основанием является согласованный DKIM.

Поддомены тоже подводят. Вы можете применять политику к корневому домену, в то время как outreach идёт с поддомена, или поставщик использует поддомен, который вы не заметили. Решайте область действия политики сознательно.

Малые источники тоже важны. Несколько проваливающихся сообщений в день от helpdesk-инструмента или плагина формы могут превратиться в тысячи позже. Исправляйте их, пока они ещё малы.

Если есть возможность, не применяйте DMARC к основному брендовому домену в первую очередь. Отделите outreach-домены от основного домена, чтобы ошибка не повлияла на критическую почту.

Быстрый чеклист RUA перед сменой политики

Прежде чем уходить с мониторинга, используйте RUA, чтобы подтвердить, что реальная отправка чистая и предсказуемая. Просмотрите последние 7–14 дней и сравните с предыдущим периодом, чтобы заметить тренды, а не единичные выбросы.

- Подтвердите, что каждая легитимная система подписывает DKIM так, чтобы это совпадало с вашим доменом в From

- Для каждого легитимного источника проверьте, есть ли хотя бы один выровненный путь: SPF совпадает или DKIM совпадает

- Просканируйте на предмет неизвестных IP или сервисов с заметным объёмом

- Ищите недельные всплески в количестве провалов

- Перед сменой

pиспользуйте безопасный рост черезpct

Практическое правило: если легитимные источники проходят с совпадением, а провалы в основном маленькие и случайные, вероятно, можно тестировать p=quarantine с низким pct. Если легитимный отправитель постоянно проваливается — исправьте его сначала.

Если вы используете всё-в-одном платформу вроде LeadTrain, которая покупает домены, настраивает аутентификацию, разогревает ящики и запускает последовательности, список легитимных отправителей обычно короче, и проверка идёт быстрее.

Пример: outreach-домен растёт без поломки отправки

Команда запускает новый domain для cold email. У них два ящика (alex@ и sam@) и они отправляют через одного провайдера (например, AWS SES через платформу вроде LeadTrain). Стартуют с DMARC в p=none, чтобы ничего не блокировалось, пока они наблюдают за данными.

В первую неделю отчёты обычно показывают несколько явных групп:

- Реальные IP отправки с прохождением SPF и DKIM

- Немного пересылаемой почты (часто SPF проваливается, DKIM остаётся)

- Случайный фоновый шум: источники, пытающиеся отправлять от имени домена

На 3-й день команда замечает небольшой всплеск: 15 сообщений с IP-диапазона, который они не узнают, претендующих на их домен. SPF проваливается, DKIM отсутствует, совпадение не проходит. Они сверяют время с отправками кампаний и видят, что легитимный трафик идёт только с ожидаемых источников — значит это не их инструмент.

Они также находят одну легитимную проблему: DKIM проходит, но совпадение не выполняется, потому что d= у подписи стоит поддомен, не совпадающий с From. Они исправляют это, подписывая письма тем же доменом, что и в From (или меняют From под домен подписи), и ждут 48 часов новых отчётов.

Когда отчёты показывают стабильные прохождения, они медленно ужесточают политику через pct. Сначала p=quarantine с pct=25 на несколько дней, затем 50, затем 100. Только после чистого выполнения они смотрят в сторону p=reject.

Успех выглядит скучно: легитимная почта проходит через выровненный DKIM или SPF, источники подделки продолжают проваливаться и попадают в quarantine/reject, а корзина неизвестных IP стремится к нулю.

Следующие шаги: заведите рутину и упростите настройки домена

Самый быстрый путь получить пользу от DMARC-отчётов — сделать их рутиной. Выберите один outreach-домен для стандартизации и запишите все инструменты, которым разрешено отправлять от него (платформа cold email, почтовый провайдер, CRM, служба поддержки, календарь). Это делает отчёты читабельными и не даёт незнакомым источникам просочиться.

Установите ритм проверок, который вы действительно будете выдерживать. Недельная проверка — хорошее начало. При каждом обзоре вы в основном проверяете появление новых отправителей, резкие всплески объёма и любые легитимные источники, проваливающиеся по совпадению.

Ведите список одобренных отправителей, но не усложняйте. Для большинства команд достаточно трёх полей: название инструмента, что он отправляет и ожидание — выровненный SPF или выровненный DKIM.

Если хотите меньше движущихся частей — уменьшите число мест, которые могут отправлять от домена. Унифицированная настройка вроде LeadTrain помогает: покупка и конфигурация доменов, настройка SPF/DKIM/DMARC, разогрев ящиков и запуск последовательностей в одном месте делает список легитимных источников короче.

Цель остаётся прежней: меньше отправителей, меньше сюрпризов и политика, которую можно ужесточать, не ломая реальную доставку.

Часто задаваемые вопросы

Какую задачу решает DMARC-отчёт для домена outreach?

DMARC-отчёты показывают, кто отправляет почту, будто бы от вашего домена, и прошла ли она проверки SPF, DKIM и совпадения (alignment). Их используют, чтобы рано поймать подделки и найти неправильно настроенные легитимные инструменты до перехода на строгие политики DMARC.

Что такое DMARC RUA-отчёт и содержит ли он содержимое писем?

RUA (агрегированные) отчёты — это сводные данные от почтовых провайдеров о результатах аутентификации для вашего домена за определённый период. В них нет тела письма, темы или точного получателя, поэтому их можно использовать для диагностики без раскрытия содержимого сообщений.

Что означает «alignment» и почему это важно для cold email?

Совпадение (alignment) означает, что домен в видимом поле From: совпадает с доменом, который прошёл проверку SPF или DKIM. В outreach это важно, потому что инструмент может проходить SPF или DKIM за счёт своего домена, в то время как в From показывается ваш домен — и тогда DMARC будет провален, даже если «отправка работает».

Как читать RUA-отчёт, не теряясь в деталях?

Начните с объёма: сосредоточьтесь на отправителе, который отвечает за большую часть почты. Затем проверьте, проходит ли DMARC и, при провале, прошёл ли хотя бы SPF или DKIM, но не совпали с From — это обычно указывает на проблему конфигурации, а не на выход из строя.

Может ли SPF пройти, а DMARC всё равно провалиться — как это возможно?

Да. SPF может пройти для контролируемого провайдером return-path домена или другого почтового отправителя, в то время как ваш домен в From отличается; тогда DMARC провален из-за несовпадения. Поэтому для outreach часто безопаснее полагаться на согласованный DKIM.

Какие явные признаки подделки в DMARC-отчётах?

Ищите неизвестные IP или источники с высоким процентом провалов DMARC, особенно когда SPF и DKIM оба проваливаются. Внезапные всплески объёма из регионов или сетей, которые вы не используете, — тоже сильный сигнал; при этом ошибки конфигурации обычно приходят от известного сервиса и имеют повторяющийся характер.

Почему легитимные письма outreach могут проваливать DMARC?

Чаще всего это несовпадение: инструмент подписывает DKIM для другого домена или использует SPF-домены, не совпадающие с вашим From. Другие типичные проблемы — отсутствующие или неверные DKIM-записи в DNS, превышение лимита DNS-запросов для SPF и пересылка/мэйл-листы, которые ломают SPF (и иногда DKIM).

Когда стоит переходить с `p=none` на quarantine или reject?

Держите p=none до тех пор, пока все легитимные отправители стабильно не проходят с совпадением. Затем переходите на p=quarantine с низким pct и постепенно увеличивайте, отслеживая ответы, отказы и жалобы; переходите на p=reject только когда оставшиеся провалы явно являются подделками.

Что делать, если после ужесточения DMARC падает доставляемость?

Первые признаки часто тонкие — меньше ответов или неожиданные отказы после смены политики. Откатите изменения: снизьте pct или временно верните p=none, затем исправьте совпадение для реального отправителя (обычно это домен в DKIM vs From) и проверьте SPF на предмет пропущенных отправителей или сложности записей.

Если LeadTrain настраивает SPF/DKIM/DMARC за меня, нужно ли всё равно смотреть RUA-отчёты?

Да. Вы по-прежнему хотите убедиться, что идентификаторы, используемые платформой для аутентификации, совпадают с доменом в From, и что никакие дополнительные инструменты не отправляют от имени этого домена. RUA-отчёты служат доказательством того, что SPF/DKIM/DMARC работают как ожидалось перед применением строгих политик.