14 de set. de 2025·7 min de leitura

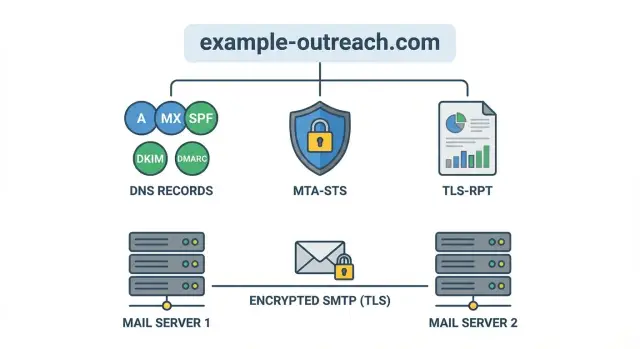

Configuração de MTA-STS e TLS-RPT para domínios de prospecção — passo a passo

Saiba o que a configuração de MTA-STS e TLS-RPT faz para domínios de prospecção, como publicar registros DNS, ler relatórios e detectar falhas de TLS cedo.