Configuration MTA-STS et TLS-RPT pour les domaines d'outreach en étapes

Découvrez ce que l'installation MTA-STS et TLS-RPT apporte aux domaines d'outreach, comment publier les enregistrements DNS, lire les rapports et détecter tôt les échecs de livraison TLS.

Pourquoi les domaines d'outreach ne détectent les problèmes TLS que trop tard

Une défaillance de livraison TLS se produit lorsqu'un serveur de messagerie ne parvient pas à établir une connexion TLS sécurisée avec un autre serveur, si bien que le message n'est pas livré comme vous l'attendez. Parfois il rebondit. Parfois il est livré seulement après une rétrogradation vers une connexion moins sécurisée.

C'est cette rétrogradation qui pose problème. Beaucoup de systèmes e-mail vont tenter une option moins sûre si la négociation sécurisée échoue, parce que livrer quelque chose semble préférable à l'échec. De votre côté, tout semble normal : la campagne part, des réponses arrivent, et il n'y a pas de drapeau rouge apparent.

Mais l'absence de signal est importante. Si vous ne publiez pas de règles claires sur le transport sécurisé, les fournisseurs récepteurs ne savent pas s'ils doivent exiger TLS pour votre domaine ou accepter une rétrogradation. Cela peut miner la confiance en silence, et rend le dépannage pénible lorsque la délivrabilité change plus tard.

Un scénario fréquent : vous migrez vers un nouveau fournisseur de boîtes ou changez d'infrastructure et un petit réglage TLS est incorrect. La moitié de vos destinataires reçoivent encore les e-mails, quelques fournisseurs commencent à réessayer, et certains acceptent une livraison plus faible. Vous ne le remarquez que des semaines plus tard, quand les taux de réponse baissent ou qu'un compte-clé dit ne jamais avoir reçu votre message.

Deux outils vous aident à détecter ça tôt :

- MTA-STS indique aux autres serveurs ce que vous attendez pour le transport sécurisé, afin qu'ils ne devinent pas.

- TLS-RPT vous envoie des rapports quand la livraison sécurisée échoue, pour que vous voyiez les problèmes avant qu'ils ne se transforment en conversations perdues.

Les sections ci-dessous expliquent une configuration MTA-STS et TLS-RPT sûre pour des domaines d'outreach : comment publier la politique sans casser le courrier, comment activer le reporting, et comment lire les rapports TLS-RPT sans être submergé par le jargon.

Si vous créez souvent de nouveaux domaines et boîtes, c'est encore plus important. Des plateformes comme LeadTrain peuvent prendre en charge domaine, authentification et warm-up en un seul endroit, et les signaux de transport comme MTA-STS et TLS-RPT ajoutent une couche de visibilité quand des problèmes TLS entre fournisseurs apparaissent.

MTA-STS expliqué sans jargon

Quand un serveur envoie un e-mail à un autre, ils essaient généralement d'utiliser TLS (transport chiffré). Le problème, c'est que le courrier a été conçu pour « en faire au mieux » et livrer même quand la sécurité est faible. Cette flexibilité peut être exploitée, et elle masque aussi de simples erreurs de configuration.

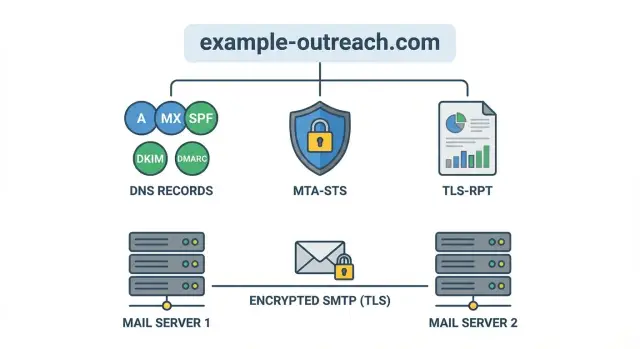

MTA-STS permet à un domaine de publier une règle claire : « Si vous nous envoyez un e-mail, n'utilisez que TLS chiffré, et ne parlez qu'à ces serveurs réels. » Il protège principalement contre deux modes de défaillance : la rétrogradation TLS (mail livré sans chiffrement) et le mauvais routage (mail envoyé au mauvais serveur à cause d'un DNS incorrect).

Vous publiez un fichier de politique MTA-STS et un enregistrement DNS TXT correspondant. Les serveurs qui envoient peuvent récupérer la politique et la suivre lorsqu'ils livrent du courrier à votre domaine.

MTA-STS a trois modes :

- none : effectivement désactivé

- testing : les récepteurs peuvent signaler des problèmes, mais livreront généralement quand même

- enforce : si la livraison sécurisée échoue, les récepteurs doivent arrêter la livraison au lieu de rétrograder

Ce que MTA-STS ne fait pas : il n'empêche pas le phishing qui usurpe votre nom affiché, il ne corrige pas le contenu de vos e-mails, et il ne remplace pas SPF/DKIM/DMARC. Il concerne spécifiquement la sécurité du transport serveur-à-serveur.

TLS-RPT expliqué : votre système d'alerte précoce

TLS-RPT est un canal de retour d'information pour la livraison. Quand un autre serveur tente de livrer un mail à votre domaine via TLS et que quelque chose tourne mal, il peut vous envoyer un rapport agrégé. Au lieu de deviner pourquoi certains messages ont échoué ou ont été rétrogradés, vous recevez un résumé quotidien de ce que les récepteurs ont observé.

Quels problèmes apparaissent

Les rapports TLS-RPT révèlent souvent :

- certificats expirés ou non conformes

- versions TLS non prises en charge ou chiffrements faibles

- échecs de négociation (handshake)

- conflits de politique MTA-STS

- problèmes DNS ou d'accès à la politique

Un rapport inclut généralement qui a observé le problème (l'organisation rapportante), quel hôte a été ciblé (votre MX), quand cela s'est produit, et des comptes de réussites vs échecs. Les échecs sont souvent regroupés par raison pour repérer des tendances.

Comment ça complète MTA-STS

MTA-STS est le livre de règles : il dit aux autres serveurs s'ils doivent exiger TLS pour vous envoyer du courrier. TLS-RPT est l'alarme : il vous dit quand ces règles causent des problèmes de livraison ou quand votre infrastructure ne répond pas aux attentes.

Si vous déployez MTA-STS et TLS-RPT, activez TLS-RPT d'abord (ou en parallèle en mode testing). Ainsi vous pouvez surveiller les rapports pendant que la politique est encore en mode sûr et corriger les problèmes avant d'imposer l'enforcement.

Avant de publier quoi que ce soit : préparation rapide du domaine

Avant de configurer MTA-STS et TLS-RPT, clarifiez ce que vous protégez. Les stacks d'outreach utilisent souvent plusieurs domaines, plus des sous-domaines, et il est facile de publier les enregistrements sur le mauvais domaine.

Notez chaque domaine que vous utilisez pour l'outreach (le domaine principal de la marque et tous les domaines d'outreach). Ensuite, notez les sous-domaines que vous utilisez réellement dans les adresses From. MTA-STS s'applique par domaine, donc de petites différences de nommage comptent.

Ensuite, confirmez vos enregistrements MX et qui reçoit réellement le courrier pour ce domaine. Certains domaines d'outreach ne reçoivent pas de mail entrant parce que les réponses vont à un autre fournisseur de boîtes, ou le domaine est utilisé uniquement pour l'envoi. C'est acceptable, mais il faut le savoir d'avance car MTA-STS concerne la manière dont les autres serveurs livrent à vos hôtes MX.

Faites un contrôle rapide du TLS sur vos hôtes MX entrants. L'objectif est simple : le serveur propose STARTTLS et présente un certificat valide, non expiré et correspondant à ce que le récepteur attend.

Gardez la préparation concise :

- listez les domaines (et sous-domaines) que vous utilisez

- vérifiez que les MX correspondent à votre fournisseur entrant réel

- confirmez que les hôtes MX supportent TLS avec des certificats valides

- notez le taux de rebond actuel et les messages d'erreur courants

Si vous utilisez LeadTrain, c'est aussi le bon moment pour confirmer quels domaines et boîtes il gère pour vous, afin de publier les enregistrements sur le bon domaine et d'avoir une comparaison avant/après propre.

Étape par étape : publier une politique MTA-STS en toute sécurité

Publier une politique MTA-STS est simple, mais une petite erreur peut causer des comportements de livraison déroutants. L'approche la plus sûre est de commencer en mode testing, confirmer que tout est stable, puis durcir ensuite.

1) Créez l'enregistrement DNS TXT

Ajoutez un enregistrement TXT sur _mta-sts.yourdomain.com. Il nécessite une version et un identifiant de politique. L'id peut être n'importe quelle chaîne, mais changez-le à chaque mise à jour de la politique pour que les récepteurs sachent vérifier à nouveau.

Exemple de valeur :

v=STSv1; id=2026-01-17

2) Hébergez le fichier de politique sur le nom d'hôte requis

Servez la politique en HTTPS depuis :

mta-sts.yourdomain.com/.well-known/mta-sts.txt

Assurez-vous que le certificat TLS est valide et correspond à mta-sts.yourdomain.com. Confirmez aussi que le chemin retourne du texte brut (pas du HTML), sans redirections.

3) Commencez en mode testing avec un max_age raisonnable

Utilisez mode: testing d'abord. Gardez max_age modéré pendant la validation (par exemple 86400 secondes, soit 1 jour). Ensuite, listez les hôtes MX exacts qui doivent accepter le courrier pour le domaine.

Une politique de départ sûre ressemble à ceci :

version: STSv1

mode: testing

mx: mx1.yourmailhost.com

mx: mx2.yourmailhost.com

max_age: 86400

4) Vérifiez les bases avant d'attendre

Avant de vous éloigner, confirmez que l'enregistrement TXT se résout, que le fichier de politique est accessible en HTTPS, et que les entrées MX dans la politique correspondent à vos enregistrements MX réels. Même une petite faute de frappe dans version, mode ou max_age peut coûter des jours.

Une fois stable pendant un jour ou deux, passez de testing à enforce et augmentez max_age.

Étape par étape : activer le reporting TLS-RPT

TLS-RPT indique quand d'autres serveurs n'ont pas pu livrer à votre domaine en TLS (ou quand votre politique publiée a entraîné un refus). La configuration est rapide et vous donne une alerte précoce avant que les problèmes de délivrabilité deviennent bruyants.

1) Choisissez où envoyer les rapports

Les rapports sont envoyés sous forme de JSON agrégé, généralement une fois par jour par expéditeur rapportant. Utilisez une adresse surveillée, pas une boîte personnelle. Une boîte partagée comme [email protected] (ou un alias de groupe) fonctionne bien.

Ne soyez pas surpris de ne rien recevoir au début, surtout sur des domaines nouveaux ou à faible volume. Le volume des rapports augmente avec le trafic.

2) Publiez l'enregistrement DNS TXT

Créez un enregistrement TXT sur _smtp._tls.yourdomain.com.

Voici une valeur de base sûre pour commencer :

v=TLSRPTv1; rua=mailto:[email protected]

Quelques notes pratiques : gardez le tag v=TLSRPTv1 en premier, assurez-vous que la boîte peut recevoir des pièces jointes, et confirmez que les alias n'expulsent pas les messages volumineux.

3) Confirmez que ça fonctionne

Après propagation DNS, vérifiez que l'enregistrement TXT est visible et que les rapports arrivent.

Si vous gérez de l'outreach à grande échelle (par exemple sur de nombreuses boîtes dans LeadTrain), router TLS-RPT vers une boîte d'équipe partagée facilite la détection précoce des problèmes TLS côté fournisseur.

Comment utiliser les rapports TLS-RPT pour corriger de vrais problèmes de livraison

Les rapports TLS-RPT peuvent paraître intimidants, mais vous n'avez besoin que de quelques champs pour trouver ce qui casse réellement la livraison. Traitez chaque rapport comme un résumé quotidien : qui a essayé de livrer, si TLS a réussi, et pourquoi ça a échoué quand ce n'était pas le cas.

Que scanner en priorité dans un rapport

Commencez par la politique que le récepteur dit avoir observée, puis vérifiez les comptes de résultats.

- Policy observed : confirme que le récepteur a récupéré le bon fichier MTA-STS et appliqué le bon mode.

- Summary result types : comptes de succès vs échecs, souvent ventilés par organisation rapportante.

- Failure reasons : erreurs de certificat, mismatch d'hôte, pas de version TLS commune, etc.

- MX/host involved : quel nom de serveur mail était ciblé.

- Date range : aide à relier les échecs aux changements (rotation de certificat, mise à jour DNS, changement de fournisseur).

Repérer des motifs et décider où regarder

Un fournisseur qui échoue tandis que d'autres réussissent pointe généralement vers une attente spécifique à ce fournisseur (comportement de validation du certificat, versions TLS autorisées). Plusieurs fournisseurs qui échouent en même temps indiquent souvent une cause partagée : liste MX erronée dans votre politique, certificat expiré, ou point de terminaison cassé.

Échecs courants et premier réflexe :

- Certificat expiré ou non approuvé : renouvelez le certificat, corrigez la chaîne, confirmez que les intermédiaires sont servis.

- Mismatch d'hôte : assurez-vous que le certificat correspond au nom d'hôte utilisé lors du handshake SMTP TLS.

- Pas de version TLS ou chiffre commun : activez TLS 1.2+ et retirez les configurations legacy-only.

- Mismatch de politique (mx non autorisé) : mettez à jour les entrées MX dans la politique MTA-STS, ou corrigez MX/DNS pour qu'ils correspondent à la réalité.

- Impossible de récupérer la politique : confirmez que l'hôte de la politique est accessible et que le fichier est servi correctement.

Quand passer de testing à enforce

Restez en testing tant que les rapports n'affichent pas un succès constant chez vos principaux récepteurs pendant plusieurs jours, surtout après un changement d'infrastructure. Après être passé en enforce, surveillez les pics d'échecs par fournisseur ou hôte MX.

Bien utilisé, TLS-RPT transforme les erreurs de transport d'un problème silencieux en une liste de tâches claire. Quand vous voyez une même erreur se répéter, corrigez cette cause spécifique d'abord au lieu de modifier plusieurs variables en même temps.

Erreurs communes qui provoquent des échecs déroutants

La plupart des problèmes MTA-STS semblent aléatoires parce que la défaillance est répartie entre le DNS, un petit fichier web et votre routage mail. Un décalage dans n'importe lequel de ces éléments peut conduire certains récepteurs à rétrograder en TLS opportuniste tandis que d'autres commencent à rejeter le mail.

L'erreur la plus fréquente est de publier de mauvais hôtes MX dans votre politique. Cela arrive quand on copie une ancienne liste MX, qu'on oublie un nouveau fournisseur, ou qu'on confond domaines d'« envoi » et de « réception ». MTA-STS valide les serveurs MX qui acceptent le mail entrant pour ce domaine. Si vos MX ont changé, votre politique doit refléter ce que le DNS indique maintenant.

La seconde catégorie concerne le fichier de politique lui-même. Les récepteurs récupèrent un chemin spécifique, s'attendent à du texte brut, et mettent en cache ce qu'ils ont vu. Si le fichier manque, est servi en HTML, ou est bloqué par des redirections, certains fournisseurs le traitent comme « pas de politique » tandis que d'autres continuent d'agir sur une copie mise en cache.

Une autre erreur est de passer à enforce trop tôt. Cela peut transformer un petit mismatch TLS en rebonds durs. Commencez en testing, surveillez les rapports TLS-RPT pendant quelques jours, puis imposez l'enforcement quand vous êtes certain.

Enfin, évitez de changer routage et politique le même jour. Si vous changez de fournisseur MX et publiez une nouvelle politique en même temps, il est difficile de savoir si les échecs viennent de la propagation DNS, de la configuration TLS, ou du cache de la politique.

Liste de vérification rapide avant de passer en enforce

Passer MTA-STS en enforce est le moment où les erreurs cessent d'être des « bonnes pratiques manquantes » et deviennent de vrais échecs de livraison.

Faites ce contrôle rapide juste avant la bascule :

- Confirmez que l'enregistrement TXT MTA-STS est publié et que l'id de politique est bien celui que vous voulez mettre en production.

- Ouvrez le fichier de politique MTA-STS dans un navigateur normal. Il doit se charger en HTTPS sans redirections ni avertissements de certificat.

- Revérifiez le mode et le

max_agepour ne pas verrouiller une mauvaise politique pendant des semaines. - Validez les hôtes MX : les certificats correspondent bien à ce qui termine le TLS, et le routage est stable.

- Confirmez que l'enregistrement TLS-RPT TXT se parse correctement et que les rapports vont vers une boîte que vous possédez.

Après cela, effectuez un envoi réel vers quelques grands fournisseurs de boîtes, puis attendez au moins un cycle de rapport TLS-RPT. Si vous voyez des échecs comme « certificate mismatch » ou « no STARTTLS », corrigez-les d'abord.

Désignez un propriétaire unique pour les signaux de transport. Quelqu'un doit lire les rapports, reconnaître les motifs, et ouvrir des tickets quand quelque chose casse.

Traitez les changements de politique comme une release. Notez l'id de la politique, ce qui a changé, qui l'a approuvé, et l'heure du déploiement. Si vous gérez les envois via LeadTrain, ce journal simple s'associe bien aux notes de configuration de domaine et de boîte quand il faut retracer une baisse de délivrabilité jusqu'à une mise à jour précise.

Exemple : détection d'un problème TLS caché sur un nouveau domaine d'outreach

Une équipe commerciale crée un nouveau domaine d'outreach pour une nouvelle ligne produit. Ils envoient quelques tests, reçoivent des réponses, et tout semble normal. Pendant la première semaine, les taux d'ouverture sont corrects et personne ne signale d'e-mails manquants.

Ils activent ensuite MTA-STS et TLS-RPT et commencent à recevoir des rapports TLS-RPT quotidiens. La plupart des récepteurs montrent une livraison propre, mais un fournisseur de boîtes se distingue : un petit (mais important) pourcentage de messages échoue avec des erreurs de handshake TLS intermittentes. Ce n'est pas une panne totale, ce qui explique pourquoi c'est passé inaperçu.

Ce que révèle le rapport

Le résumé TLS-RPT montre des échecs qui se produisent seulement parfois, et uniquement pour ce fournisseur. Le motif pointe vers un hôte MX qui se comporte différemment.

La cause racine : lors d'un précédent changement DNS, un serveur de messagerie a été placé derrière un nouveau point de terminaison. Ce point servait un certificat qui ne correspondait pas au nom d'hôte utilisé pendant le handshake SMTP TLS. Certaines connexions tombaient sur le serveur « bon », d'autres sur celui mal configuré.

Ils corrigent cela en mettant à jour le certificat sur l'hôte affecté (ou en ajustant la configuration TLS pour présenter le nom correct). Le cycle TLS-RPT suivant montre que les échecs tombent à zéro.

Avant de passer MTA-STS en enforce, ils attendent 2–3 cycles de rapport propres, confirment que la politique est toujours accessible et inchangée, refont des tests d'envoi vers ce fournisseur, et surveillent tout nouveau type d'échec.

Étapes suivantes : maintenir les signaux de transport en bonne santé à mesure que vous montez en charge

Une fois votre configuration MTA-STS et TLS-RPT en place, le plus grand risque est la dérive : vous ajoutez des domaines, changez de fournisseur de boîtes, faites tourner des certificats, ou déplacez des gateways, et la politique n'est plus alignée avec la réalité. Ces petits changements peuvent créer des échecs silencieux qui n'apparaissent qu'après un ralentissement des réponses.

Une routine simple vous garde en avance. Choisissez un jour par semaine pour scanner les rapports TLS-RPT, puis réagissez rapidement quand quelque chose augmente. Vous ne visez pas la perfection à zéro ; vous surveillez les changements soudains, de nouveaux récepteurs affichant des échecs, ou des pics d'erreurs de certificat et TLS.

Quand vous ajoutez des domaines d'outreach, gardez-le simple :

- Passez en revue les résumés TLS-RPT chaque semaine et investiguez rapidement si les échecs augmentent.

- Lorsque vous changez le routage entrant, mettez à jour la politique MTA-STS pour refléter ce que vous allez utiliser.

- Revérifiez le DNS après tout déplacement de domaine : MTA-STS TXT, TLS-RPT TXT, et SPF/DKIM/DMARC.

- Tenez un petit changelog de ce qui a changé, quand, et quels domaines ont été touchés.

- Testez un nouveau domaine de bout en bout avant de cloner la configuration sur les suivants.

Garder la politique MTA-STS alignée est crucial pendant les changements de fournisseur. Si vous migrez le traitement du courrier et oubliez de mettre à jour les hôtes MX autorisés dans la politique, certains récepteurs rejetteront le mail quand ils ne peuvent pas valider le chemin TLS attendu.

Utiliser un seul système pour domaines et DNS réduit ces erreurs de type split-brain. Avec LeadTrain, les équipes peuvent gérer domaines, authentification, warm-up et outreach depuis un même endroit, ce qui facilite le maintien des signaux de transport cohérents en montée en charge.