Informes DMARC para dominios de outreach: leer informes RUA de forma segura

Informes DMARC para dominios de outreach: aprende a leer informes RUA, detectar suplantación y pasar de `p=none` a `quarantine` o `reject` sin dañar la entregabilidad.

Qué resuelven los informes DMARC para dominios de outreach

DMARC es una regla que publica tu dominio para decirles a los proveedores de bandeja de entrada dos cosas: quién está autorizado a enviar correo usando el nombre de tu dominio y qué hacer cuando un mensaje parece falso. Se apoya en SPF y DKIM, pero añade una idea extra que importa mucho para outreach: la alineación.

Alineación significa que la dirección From visible debe coincidir con el dominio que pasó SPF o DKIM.

Los dominios de outreach son objetivos atractivos porque envían mucho correo y a menudo parecen nuevos para los filtros. Eso los hace útiles para estafadores que quieren suplantar tu marca, enviar facturas falsas o hacer phishing. Si alguien suplanta tu dominio de outreach, tu entregabilidad y reputación pueden verse afectadas aunque no hayas hecho nada mal.

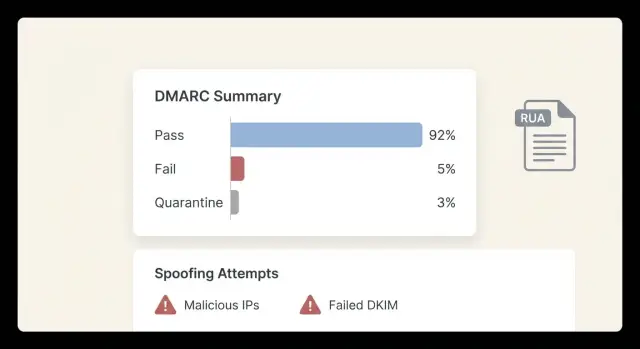

El reporting DMARC te ayuda a ver esto temprano. Cuando añades un registro DMARC con una dirección rua, los principales receptores te envían informes agregados. Estos informes no incluyen el contenido del mensaje. Son resúmenes que muestran de dónde viene el correo que afirma ser de tu dominio y si pasó SPF/DKIM y la alineación.

Los informes RUA suelen decirte:

- Qué fuentes de envío están usando tu dominio (tu ESP, tu CRM, servidores desconocidos)

- Tasas de pasa/falla para SPF, DKIM y la alineación DMARC

- Patrones de volumen (por ejemplo, un pico repentino desde un país o proveedor que no usas)

- Advertencia temprana de que tu dominio está siendo suplantado

No pueden mostrar el cuerpo del correo, el asunto ni la persona exacta objetivo. Piensa en RUA como cámaras de tráfico, no como una grabación completa de seguridad.

Un miedo común es romper el envío más tarde cuando ajustas la política. Eso suele verse como campañas legítimas que van a spam o son rechazadas porque SPF o DKIM pasan pero no se alinean con el dominio From, o porque los mensajes se reenvían y el chequeo SPF falla en el camino. Un ejemplo real: tu herramienta de secuencias envía correctamente, pero las respuestas o el tracking se enrutan por otro dominio y la alineación falla silenciosamente.

Si usas una plataforma como LeadTrain que configura SPF/DKIM/DMARC entre bastidores, los informes RUA siguen siendo importantes. Son la prueba de que todo está alineado antes de pasar de monitorización a aplicación.

Lo mínimo que necesitas saber: SPF, DKIM, alineación

Para entender los informes DMARC solo necesitas tres ideas: SPF, DKIM y alineación. Responden: ¿este remitente está autorizado?, ¿se manipuló el mensaje?, y ¿coinciden las identidades?

SPF es una lista de permisos. Dice qué servidores están autorizados para enviar correo por un dominio.

DKIM es una comprobación de integridad. El servidor que envía añade una firma criptográfica que el receptor puede verificar. Si el mensaje se modifica en tránsito, DKIM puede fallar.

DMARC es la regla y el marcador. Indica a los receptores qué hacer si las comprobaciones fallan (monitorizar, poner en cuarentena, rechazar) y a dónde enviar los informes.

Qué significa la alineación (y por qué importa)

Alineación significa que el dominio que ve el destinatario en el From debe coincidir con el dominio que pasó SPF o DKIM. Esto es lo que detiene la suplantación simple. Si tu From dice outreach.example, pero SPF pasa para un dominio diferente, DMARC aún puede fallar porque las identidades no coinciden.

Una forma simple de recordarlo:

- SPF comprueba el remitente del sobre y sus servidores permitidos.

- DKIM comprueba el dominio que firmó el mensaje.

- DMARC comprueba si el dominio que pasó SPF o DKIM se alinea con el dominio visible en From.

Cómo puedes pasar una comprobación y aun así fallar DMARC

Puedes pasar SPF pero fallar DMARC si SPF pasa para un dominio de retorno (return-path) propiedad de tu proveedor, no para tu dominio From. Esto ocurre a menudo con reenvíos y algunas configuraciones de tracking.

Puedes pasar DKIM pero fallar DMARC si la firma DKIM usa un dominio distinto, o si un sistema modifica el mensaje y rompe la firma.

Las herramientas de cold email o envían a través de su propia infraestructura o se conectan a la tuya. En ambos casos, quieres que firmen con DKIM para tu dominio de outreach y que envíen de forma que SPF o DKIM queden alineados. Plataformas como LeadTrain reducen la sorpresa de “se envía pero DMARC falla” al manejar la configuración de dominio y la autenticación en un solo lugar.

Qué es un informe DMARC RUA y qué debes buscar

Un informe DMARC RUA es un resumen agregado que los proveedores de correo envían sobre el correo que afirma ser de tu dominio. No muestra el contenido completo del correo. En su lugar, muestra lo que vieron a escala: quién envió correo usando tu dominio, cómo funcionó la autenticación y cuánto pasó o falló.

También puedes ver mencionado RUF. RUF es un informe forense más cercano a una muestra individual. Muchos proveedores ya no envían RUF, y puede plantear problemas de privacidad. Para la mayoría de dominios de outreach, RUA es la herramienta práctica. Es suficiente para detectar suplantación, encontrar herramientas mal configuradas y decidir cuándo puedes pasar de monitorizar a aplicar.

La mayoría de los informes RUA llegan en XML y pueden parecer confusos porque un archivo puede incluir múltiples fuentes de envío, múltiples IPs y múltiples resultados. Si más de una herramienta envía por tu dominio (CRM, calendario, helpdesk, plataforma de outreach), el informe las mezcla. Incluso en un dominio dedicado a outreach, puedes ver varias IPs porque los proveedores rotan la infraestructura.

Un informe típico incluye:

- La IP de origen, además del proveedor receptor y la ventana temporal

- Volumen de mensajes (cuántos mensajes se vieron desde esa IP)

- Resultado SPF y qué dominio pasó SPF

- Resultado DKIM y qué dominio DKIM firmó el mensaje

- Resultado DMARC (pasa o falla) basado en la alineación

Comienza con dos señales: volumen y alineación. Para un dominio de outreach de un solo propósito, lo bueno suele ser que la mayor parte del volumen venga de un sistema de envío esperado y que DMARC pase porque SPF se alinee o DKIM se alinee (idealmente DKIM).

Ejemplo: configuras un dominio solo para outreach y envías a través de una plataforma. En RUA deberías reconocer las IPs principales de envío, ver pases constantes de DKIM con tu dominio y ver muy pocas (o ninguna) IPs inesperadas. Si usas una plataforma como LeadTrain donde la infraestructura de envío está aislada por tenant, las fuentes de envío tienden a mantenerse estables, lo que facilita detectar anomalías.

Cómo leer informes RUA paso a paso (sin perderte)

Un informe RUA es básicamente un recibo diario de los proveedores de correo. Muestra quién envió correo que decía ser de tu dominio, desde qué IPs, y si SPF, DKIM y DMARC pasaron.

1) Empieza por el volumen

Fíjate primero en los recuentos más altos. Una fuente puede representar el 90% de tu correo. Arreglar un problema de alto volumen suele tener el mayor impacto en la entregabilidad.

En configuraciones de outreach, las fuentes principales suelen ser tu herramienta de cold email, un proveedor de bandeja de entrada y, a veces, un sistema de CRM o soporte.

2) Comprueba SPF y DKIM, luego el resultado DMARC

Para cada fuente de alto volumen, comprueba:

- SPF pasa o falla (y qué dominio autenticó)

- DKIM pasa o falla (y qué dominio firmó)

- DMARC pasa o falla (la decisión final)

Atajo: si DMARC falla mientras SPF o DKIM pasan, a menudo tienes un problema de alineación, no una caída del envío.

3) Confirma la alineación con tu dominio From

DMARC se fija en la dirección From que ve tu destinatario. Confirma que el identificador autenticado (dominio SPF o dominio de firma DKIM) coincide o se alinea con ese dominio From. La desalineación es común cuando una herramienta envía usando su propio dominio o un subdominio inesperado.

4) Marca fuentes desconocidas y categorizalas

Busca IPs, vendors o regiones que no reconozcas. Aquí es donde el reporting es más valioso: revela suplantaciones y herramientas olvidadas.

Mantenlo simple:

- Legítimo (remitente esperado y pasa)

- Necesita investigación (herramienta conocida pero falla o está desalineada)

- Sospechoso (desconocido o claramente falla)

Después de unas cuantas revisiones, el informe se vuelve predecible. Ya no estás leyendo datos crudos. Estás comprobando una lista corta de remitentes que realmente usas.

Cómo detectar suplantación y envíos lookalike en los informes

Los informes DMARC son un marcador: qué servidores enviaron correo que decía ser de tu dominio y si SPF/DKIM se alinearon. Tu objetivo es separar remitentes esperados de alguien que pretende ser tú.

Empieza listando las fuentes legítimas que esperas ver: tu remitente de cold email, tu proveedor de bandeja de entrada y cualquier herramienta de soporte o CRM que envíe en tu nombre (tickets, notificaciones, restablecimientos de contraseña). Si usas LeadTrain más un proveedor de bandeja, esas fuentes deberían aparecer repetidamente, con volumen estable y resultados mayormente de pasa.

Señales de alarma que suelen indicar suplantación (o un lookalike)

- Alta tasa de fallos DMARC (especialmente cuando SPF y DKIM fallan) desde la misma fuente

- Redes de hosting o regiones que nunca usas, a veces repartidas en muchas IPs

- Picos repentinos de volumen de una fuente que no reconoces

- Muchas direcciones From diferentes bajo tu dominio en una ventana corta

- Fallos que siguen ocurriendo aunque no hayas cambiado DNS

Suplantación vs mala configuración se distingue por consistencia. La mala configuración suele venir de un servicio conocido y falla de modo repetible (por ejemplo, DKIM pasa pero no está alineado). La suplantación suele verse desordenada: IPs desconocidas, ambas comprobaciones fallando y sin patrón que coincida con una herramienta real.

Cuándo tratar un remitente como sospechoso incluso con bajo volumen

Los atacantes a menudo prueban en silencio. Trata una IP como sospechosa si es desconocida y muestra cualquiera de estos:

- SPF y DKIM fallan ambos

- El header-from es tu dominio pero los dominios autenticados son ajenos

- Aparece una o dos veces, desde una red aleatoria, con fallos al 100%

Ejemplo: si ves una nueva IP enviando tres mensajes que fallan SPF y DKIM mientras dicen ser tu dominio de outreach, rara vez es un error de configuración pequeño. A menudo es una sonda o una pequeña campaña de suplantación.

Las razones más comunes por las que DMARC falla en correo legítimo

La mayoría de los fallos DMARC en informes RUA no son ataques. Son fuentes legítimas que fallan por un detalle.

Desalineación: la dirección From no coincide con lo autenticado

Esta es la causa más común. Tu correo puede pasar SPF o DKIM y aún así fallar DMARC si el dominio autenticado no se alinea con el dominio From que ve tu prospecto.

Ejemplo: envías como [email protected], pero la herramienta firma DKIM para vendor-mail.example o usa un return-path SPF en un dominio distinto. La solución suele ser elegir el dominio de envío correcto dentro del proveedor y asegurarse de que DKIM esté configurado para el mismo dominio que aparece en From.

Problemas DKIM: selector faltante, clave incorrecta o configuración inconsistente

Los fallos DKIM suelen venir de errores pequeños de configuración: el nombre del selector está mal, el registro DNS falta o algún buzón/proveedor no terminó la configuración. Si ves una fuente reconocida fallando DKIM de forma consistente mientras SPF da resultados mixtos, eso apunta a un problema en el DNS de DKIM.

Problemas SPF: faltan remitentes o demasiadas búsquedas

SPF puede fallar porque falta un remitente, o porque excede el límite de búsquedas DNS (10). Demasiadas búsquedas suelen significar que el registro SPF tiene demasiados include y redirecciones, así que los receptores dejan de evaluarlo y lo tratan como fallo.

Reenvíos y listas de correo crean falsos positivos

Los reenvíos y listas de correo a menudo rompen SPF porque el reenvío se convierte en la nueva IP remitente. DKIM puede sobrevivir el reenvío, pero algunas listas reescriben mensajes, lo que también puede romper DKIM.

Demasiadas herramientas y sin un responsable claro

Si múltiples herramientas envían desde un dominio, los informes se vuelven un lío muy rápido. Mantén un inventario simple y asigna un responsable para cada remitente. Si tus SDRs usan LeadTrain para outreach pero marketing envía desde el mismo dominio en otra herramienta, puedes ver múltiples dominios DKIM. Eso no siempre está mal, pero debe alinearse con el dominio From visible.

Pasar de monitorización a aplicación de forma segura

El objetivo es simple: bloquear la suplantación sin bloquear el envío real.

Empieza con p=none y trátalo como un periodo base, no como la línea final. Dale suficiente tiempo para captar patrones normales (volumen entre semana vs fin de semana, nuevas secuencias, correo de vendors). Si el volumen de outreach está subiendo rápido, extiende el periodo base hasta que se estabilice.

Antes de endurecer la política, arregla las fuentes legítimas primero. Para cold email, eso suele significar asegurarte de que tu herramienta de envío firme con DKIM en el mismo dominio que usas en From y que SPF no falle porque el correo pasa por otro servicio. Si SPF o DKIM pasan y se alinean, DMARC puede pasar.

Un despliegue seguro suele verse así:

- Mantén

p=nonehasta que los únicos fallos sean claramente fuentes no deseadas - Establece

p=quarantinecon unpctpequeño (como 10–25) - Aumenta

pctpaso a paso mientras observas rebotes, respuestas y quejas - Pasa a

p=rejectsolo cuando estés seguro de que los fallos restantes son suplantación

Cuarentena es un paso intermedio útil para dominios de outreach porque presiona a los suplantadores pero aún te da tiempo para captar sorpresas.

Ten un plan de reversión listo. La primera señal de problema suele ser silenciosa: menos respuestas, no un mensaje de error ruidoso. Si el volumen cae después de un cambio de política, revierte en este orden:

- Baja

pctal nivel anterior - Cambia temporalmente de

p=quarantineap=none - Revisa el selector DKIM y la alineación para tu remitente de outreach

- Verifica que SPF incluya el servicio real de envío (y que no falle por demasiadas búsquedas)

Incluso si una plataforma como LeadTrain configura SPF/DKIM/DMARC y calienta buzones, la aplicación todavía se beneficia de una subida cuidadosa. Usa los informes para confirmar que solo el tráfico malicioso se ve afectado.

Errores que generan problemas de entregabilidad durante la aplicación

La aplicación es donde las buenas intenciones pueden romper envíos reales. El reporting es más útil aquí porque te dice qué remitentes se verán afectados antes de cambiar la política.

Activar p=reject demasiado pronto es el error más grande. Si incluso un remitente legítimo está fallando la alineación, puedes bloquear restablecimientos de contraseña, facturas, invitaciones de calendario o secuencias de outreach de la noche a la mañana.

Otro error común es asumir que SPF por sí solo es suficiente. SPF puede pasar mientras DMARC falla, especialmente con reenvíos o dominios From desalineados. Para outreach, DKIM alineado suele ser la base más estable.

Los subdominios también pueden jugarte en contra. Puedes aplicar la política en el dominio raíz mientras el outreach llega desde un subdominio, o un vendor está usando un subdominio que no notaste. Decide el alcance de la política con intención.

Las fuentes pequeñas también importan. Unos pocos mensajes fallando al día desde una herramienta de helpdesk o un plugin de formulario pueden convertirse en miles más tarde. Arréglalos cuando aún son pequeños.

Si puedes evitarlo, no apliques DMARC en tu dominio de marca principal como primer movimiento. Separa los dominios de outreach del dominio de la marca principal para que un error no afecte correo crítico.

Lista de verificación rápida de RUA antes de cambiar la política

Antes de pasar de monitorizar, usa los informes RUA para confirmar que el envío real es limpio y predecible. Revisa los últimos 7 a 14 días y compáralos con el periodo anterior para detectar tendencias, no ruido puntual.

- Confirma que cada sistema legítimo esté firmando DKIM de manera que se alinee con tu dominio From

- Para cada fuente legítima, verifica al menos una vía alineada: SPF se alinea o DKIM se alinea

- Escanea IPs desconocidas o servicios desconocidos con volumen significativo

- Busca picos de fallos semana a semana

- Usa una rampa de seguridad con

pctantes de cambiarp

Una regla práctica: si las fuentes legítimas pasan con alineación y los fallos son mayormente pequeños y aleatorios, probablemente estés listo para probar p=quarantine con un pct bajo. Si un remitente legítimo falla repetidamente, arréglalo primero.

Si usas una plataforma todo-en-uno como LeadTrain para comprar dominios, configurar autenticación, calentar buzones y ejecutar secuencias, la lista de remitentes legítimos suele ser más corta, lo que hace la revisión más rápida.

Ejemplo: un dominio de outreach que sube de nivel sin romper el envío

Un equipo lanza un dominio nuevo para cold email. Tienen dos buzones (alex@ y sam@) y envían a través de un proveedor (por ejemplo, AWS SES vía una plataforma como LeadTrain). Empiezan con DMARC en p=none para que nada se bloquee mientras observan los datos.

En la primera semana, los informes suelen mostrar unos pocos grupos claros:

- IPs de envío reales que pasan SPF y DKIM

- Algo de correo reenviado (a menudo SPF falla, DKIM sigue pasando)

- Ruido de fondo aleatorio: fuentes tratando de enviar como el dominio

En el día 3, el equipo nota un pequeño pico: 15 mensajes desde un rango de IP que no reconocen, afirmando ser de su dominio. SPF falla, falta DKIM y la alineación falla. Confirman que no es su herramienta cotejando marcas temporales con sus envíos y verificando que el tráfico legítimo viene solo de las fuentes esperadas.

También encuentran un problema legítimo: DKIM pasa, pero la alineación falla porque el valor d= está configurado en un subdominio que no coincide con el From usado para outreach. Lo corrigen firmando con el mismo dominio que aparece en From (o cambiando From para que coincida con el dominio de firma), y esperan 48 horas para los nuevos informes.

Una vez que los informes muestran pases estables, aumentan la aplicación lentamente usando pct. Pasan a p=quarantine con pct=25 por unos días, luego 50 y después 100. Solo después de una ejecución limpia consideran p=reject.

El éxito se ve aburrido: el correo legítimo pasa vía DKIM alineado o SPF alineado, las fuentes que suplantan siguen fallando y son puestas en cuarentena o rechazadas, y el bucket de IPs desconocidas se reduce hacia cero.

Próximos pasos: establece una rutina y simplifica la configuración de dominios

La forma más rápida de sacar valor del reporting DMARC es hacerlo rutinario. Elige un dominio de outreach para estandarizar primero y escribe todas las herramientas autorizadas para enviarlo (plataforma de cold email, proveedor de buzón, CRM, mesa de soporte, herramienta de calendario). Eso mantiene los informes legibles y evita que fuentes misteriosas se cuelen.

Establece un ritmo de revisión que realmente puedas mantener. Semanal es un buen comienzo. Cuando revises, principalmente buscas nuevos remitentes que no reconozcas, picos repentinos de volumen y cualquier fuente legítima fallando la alineación.

Mantén una lista de remitentes aprobados, pero no la sobrecomplices. Para la mayoría de equipos, tres campos son suficientes: nombre de la herramienta, qué envía y si esperas SPF alineado o DKIM alineado.

Si quieres menos piezas móviles, reduce los lugares que pueden enviar como ese dominio. Una configuración unificada como LeadTrain puede ayudar al comprar y configurar dominios, manejar SPF/DKIM/DMARC, calentar buzones y ejecutar secuencias multi‑paso en un solo lugar, así tus informes reflejan un conjunto más pequeño de fuentes legítimas.

El objetivo sigue siendo el mismo: menos remitentes, menos sorpresas y una política que puedas endurecer sin romper el envío.

Preguntas Frecuentes

What problem does DMARC reporting actually solve for an outreach domain?

DMARC reporting shows you who is sending mail that claims to be from your domain and whether it passed SPF, DKIM, and alignment. It’s mainly used to catch spoofing early and to find legitimate tools that are misconfigured before you move to stricter DMARC policies.

What is a DMARC RUA report, and does it include email content?

RUA (aggregate) reports are summary data from mailbox providers about authentication results for your domain over a time window. They don’t include the email body, subject line, or the exact recipient, so you can use them for diagnostics without exposing message content.

What does “alignment” mean, and why does it matter so much for cold email?

Alignment means the domain in the visible From: address matches the domain that passed SPF or DKIM. Outreach setups often fail here because a tool can pass SPF or DKIM using its own domain while you show your domain in From, which makes DMARC fail even though “sending works.”

How do I read a RUA report without getting overwhelmed?

Start with volume so you focus on the sender responsible for most of your mail. Then check whether DMARC passes and, if it fails, whether SPF or DKIM passed but didn’t align with your From domain, which usually points to a configuration issue rather than an outage.

Can SPF pass but DMARC still fail—how is that possible?

Yes, it’s common. SPF can pass for a provider-controlled return-path domain or a different envelope sender, while your From domain is something else; DMARC then fails due to misalignment. This is why aligned DKIM is often the safest path for outreach domains.

What are the clearest signs of spoofing in DMARC reports?

Look for unknown IPs or sources with high DMARC fail rates, especially when both SPF and DKIM fail. Sudden volume spikes from places you don’t use are also a strong signal; misconfigurations usually come from a known service and fail in a consistent pattern.

Why would legitimate outreach emails fail DMARC?

The most common cause is misalignment: the tool signs with DKIM for a different domain or uses an SPF domain that doesn’t match your From. Other frequent issues are missing or wrong DKIM DNS records, SPF lookup limits, and forwarding or mailing lists that break SPF (and sometimes DKIM).

When should I move from `p=none` to quarantine or reject?

Keep p=none until your reports show all legitimate senders consistently passing with alignment. Then move to p=quarantine using a low pct and increase gradually while monitoring replies, bounces, and complaints; only go to p=reject when remaining failures are clearly unwanted.

What should I do if deliverability drops after tightening DMARC?

The first signs are often subtle, like fewer replies or unexpected rejections after a policy change. Roll back by lowering pct or returning to p=none, then fix alignment for your real sender (usually DKIM domain vs From domain) and re-check SPF complexity and missing senders.

If LeadTrain sets up SPF/DKIM/DMARC for me, do I still need to watch RUA reports?

You still want to verify that the platform’s authenticated identifiers align with the From domain you’re using and that no extra tools are sending as the same domain. RUA reports act as proof that SPF/DKIM/DMARC are behaving as expected before you enforce stricter policies.