Configuración de MTA-STS y TLS-RPT para dominios de outreach en pasos

Aprende qué hacen MTA-STS y TLS-RPT para dominios de outreach, cómo publicar registros DNS, leer informes y detectar fallos TLS de entrega temprano.

Por qué los dominios de outreach no detectan problemas TLS hasta que es demasiado tarde

Un fallo de entrega TLS ocurre cuando un servidor de correo no puede establecer una conexión TLS segura con otro servidor, así que el mensaje no se entrega como esperas. A veces rebota. Otras veces se entrega solo después de degradarse a una conexión más débil.

Ese retroceso (fallback) es la trampa. Muchos sistemas de correo intentarán una opción menos segura si el handshake seguro falla, porque entregar algo parece mejor que fallar. Desde tu lado, todo parece normal: la campaña se envía, llegan respuestas y no hay una señal obvia de alerta.

Pero la ausencia de señal importa. Si no publicas reglas claras de transporte seguro, los proveedores receptores no saben si deben exigir TLS para tu dominio o aceptar una degradación. Eso puede dañar la confianza silenciosamente y hace que la resolución de problemas sea dolorosa cuando la entregabilidad cambia más adelante.

Un escenario común: te mudas a un nuevo proveedor de buzón o cambias infraestructura y una pequeña configuración TLS está mal. La mitad de tus destinatarios aún recibe los correos, algunos proveedores empiezan a reintentar y otros aceptan una entrega más débil. Solo lo notas semanas después, cuando las tasas de respuesta bajan o una cuenta clave dice que nunca vio tu mensaje.

Dos herramientas te ayudan a detectar esto pronto:

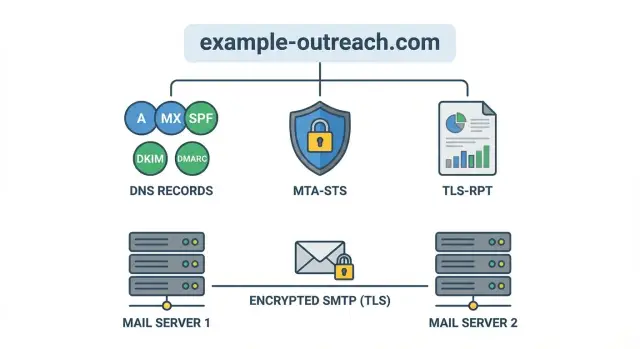

- MTA-STS le dice a otros servidores qué esperas para el transporte seguro, para que no adivinen.

- TLS-RPT te envía informes cuando la entrega segura falla, para que veas problemas antes de que se conviertan en conversaciones perdidas.

Las secciones siguientes cubren una configuración segura de MTA-STS y TLS-RPT para dominios de outreach: cómo publicar la política sin romper el correo, cómo habilitar el reporte y cómo leer informes TLS-RPT sin ahogarte en jerga.

Si sueles crear dominios y buzones nuevos con frecuencia, esto importa aún más. Plataformas como LeadTrain pueden encargarse de dominio, autenticación y warm-up en un solo lugar, y señales de transporte como MTA-STS y TLS-RPT añaden otra capa de visibilidad cuando aparecen problemas TLS entre proveedores.

MTA-STS explicado sin jerga

Cuando un servidor de correo envía a otro, normalmente intentan usar TLS (transporte encriptado). El problema es que el correo se diseñó para "hacer lo posible" y seguir entregando incluso cuando la seguridad es débil. Esa flexibilidad puede ser aprovechada y también oculta configuraciones simples erróneas.

MTA-STS permite que un dominio publique una regla clara: "Si me envías correo, usa solo TLS encriptado y habla solo con estos servidores reales." Protege principalmente contra dos modos de fallo: degradación de TLS (correo entregado sin encriptar) y enrutamiento incorrecto (correo entregado al servidor equivocado por DNS mal configurado).

Publicas un archivo de política MTA-STS y un registro DNS TXT coincidente. Los servidores que envían pueden recuperar la política y seguirla al entregar correo a tu dominio.

MTA-STS tiene tres modos:

- none: básicamente desactivado

- testing: los receptores pueden reportar problemas, pero generalmente seguirán entregando

- enforce: si la entrega segura falla, los receptores deberían detener la entrega en lugar de degradar

Lo que MTA-STS no hace: no evita phishing que suplanta tu nombre visible, no arregla el contenido del correo y no reemplaza SPF/DKIM/DMARC. Se trata específicamente de entregas servidor a servidor más seguras.

TLS-RPT explicado: tu sistema de alerta temprana

TLS-RPT es un canal de retroalimentación para la entrega. Cuando otro servidor intenta entregar correo a tu dominio por TLS y algo sale mal, puede enviarte un informe agregado. En lugar de adivinar por qué algunos mensajes fallaron o se degradaron, recibes un resumen diario de lo que los receptores observaron.

Qué problemas aparecen

Los informes TLS-RPT suelen sacar a la luz:

- certificados expirados o que no coinciden

- versiones TLS no soportadas o cifrados débiles

- fallos en el handshake

- conflictos con la política MTA-STS

- problemas de DNS o al recuperar la política

Un informe normalmente incluye quién observó el problema (la organización que reporta), qué host fue el objetivo (tu MX), cuándo ocurrió y conteos de éxitos vs fallos. Los fallos suelen agruparse por razón para que reconozcas patrones.

Cómo complementa a MTA-STS

MTA-STS es el libro de reglas: le dice a otros servidores si deben exigir TLS al enviarte. TLS-RPT es la alarma de humo: te dice cuando esas reglas están causando problemas de entrega o cuando tu infraestructura no cumple las expectativas.

Si vas a desplegar MTA-STS y TLS-RPT, habilita TLS-RPT primero (o junto en modo testing). Así puedes observar informes mientras la política está en modo seguro y solucionar problemas antes de aplicar enforce.

Antes de publicar nada: preparación rápida para tu dominio

Antes de hacer una configuración de MTA-STS y TLS-RPT, aclara qué estás protegiendo. Los stacks de outreach suelen usar múltiples dominios y subdominios; es fácil publicar registros en el dominio equivocado.

Anota cada dominio que uses para outreach (un dominio principal de marca y cualquier dominio de outreach). Luego anota los subdominios que realmente usas en direcciones From. MTA-STS se aplica por dominio, así que pequeñas diferencias en el nombre importan.

Después, confirma tus registros MX y quién recibe realmente el correo para ese dominio. Algunos dominios de outreach no reciben correo entrante porque las respuestas van a otro proveedor o el dominio solo se usa para envío. Eso está bien, pero es importante saberlo porque MTA-STS trata sobre cómo otros servidores entregan a tus hosts MX.

Haz una comprobación TLS rápida en tus hosts MX entrantes. El objetivo es simple: el servidor ofrece STARTTLS y presenta un certificado válido, no expirado y que coincida con lo que el receptor espera.

Mantén la preparación breve:

- lista los dominios (y subdominios) que usas

- verifica que los registros MX coincidan con tu proveedor entrante real

- confirma que los hosts MX soportan TLS con certificados válidos

- registra la tasa de rebotes de hoy y los mensajes de fallo comunes

Si usas LeadTrain, este es también un buen momento para confirmar qué dominios y buzones gestiona por ti, así publicas registros en el dominio correcto y tienes una comparación antes/después clara.

Paso a paso: publica una política MTA-STS de forma segura

Publicar una política MTA-STS es directo, pero pequeños errores pueden causar comportamientos de entrega confusos. El enfoque más seguro es empezar en modo testing, confirmar que todo está estable y luego endurecer.

1) Crea el registro TXT en DNS

Añade un registro TXT en _mta-sts.yourdomain.com. Necesita una versión y un id de política. El id puede ser cualquier cadena, pero cámbialo cada vez que actualices la política para que los receptores sepan volver a comprobar.

Ejemplo de valor:

v=STSv1; id=2026-01-17

2) Aloja el archivo de política en el host requerido

Sirve la política vía HTTPS desde:

mta-sts.yourdomain.com/.well-known/mta-sts.txt

Asegúrate de que el certificado TLS sea válido y coincida con mta-sts.yourdomain.com. También confirma que la ruta exacta devuelve texto plano (no HTML), sin redirecciones.

3) Empieza en modo testing con un max_age prudente

Usa mode: testing al principio. Mantén max_age moderado mientras validas (por ejemplo, 86400 segundos, que es 1 día). Luego lista los hosts MX exactos que deberían aceptar correo para el dominio.

Una política inicial segura se ve así:

version: STSv1

mode: testing

mx: mx1.yourmailhost.com

mx: mx2.yourmailhost.com

max_age: 86400

4) Verifica lo básico antes de esperar

Antes de alejarte, confirma que el registro TXT se resuelve, el archivo de política es accesible por HTTPS y las entradas MX en la política coinciden con tus registros MX reales. Incluso errores diminutos en version, mode o max_age pueden hacerte perder días.

Cuando esto sea estable por uno o dos días, pasa de testing a enforce y aumenta max_age.

Paso a paso: activa el reporte TLS-RPT

TLS-RPT es cómo otros servidores te dicen cuando no pudieron entregar a tu dominio usando TLS (o cuando tu política publicada hizo que rechazaran). La configuración es rápida y te da una alerta temprana antes de que los problemas de entregabilidad se hagan ruidosos.

1) Elige dónde deben llegar los informes

Los informes se envían como JSON agregado, normalmente una vez al día por remitente reportero. Usa una dirección monitorizada, no un buzón personal. Un buzón compartido como [email protected] (o un alias de grupo) funciona bien.

No te sorprendas si al principio no ves informes, especialmente en dominios nuevos o con poco volumen. El volumen de informes crece con el tráfico.

2) Publica el registro TXT en DNS

Crea un registro TXT en _smtp._tls.yourdomain.com.

Aquí tienes un valor básico y seguro para empezar:

v=TLSRPTv1; rua=mailto:[email protected]

Algunas notas prácticas: mantén la etiqueta v=TLSRPTv1 al inicio, asegúrate de que el buzón pueda recibir adjuntos y confirma que los alias no rechacen mensajes grandes.

3) Confirma que funciona

Tras la propagación DNS, verifica que el registro TXT sea visible y que los informes estén llegando.

Si gestionas outreach a escala (por ejemplo, muchos buzones en LeadTrain), enrutar TLS-RPT a un buzón de equipo compartido facilita detectar pronto problemas TLS del lado del proveedor.

Cómo usar informes TLS-RPT para arreglar problemas reales de entrega

Los informes TLS-RPT pueden parecer intimidantes, pero solo necesitas unos pocos campos para encontrar lo que realmente está rompiendo la entrega. Trata cada informe como un resumen diario: quién intentó entregar, si TLS tuvo éxito y por qué falló cuando no lo hizo.

Qué revisar primero en un informe

Empieza por la política que el receptor dice haber observado, luego comprueba los conteos de resultado.

- Policy observed: confirma que los receptores recuperaron la política MTA-STS correcta y aplicaron el modo indicado.

- Summary result types: conteos de éxito vs fallo, a menudo divididos por organización que reporta.

- Failure reasons: errores de certificado, mismatch de hostname, sin versión TLS en común, y similares.

- MX/host implicado: qué nombre de servidor de correo fue el objetivo.

- Rango de fechas: te ayuda a cruzar fallos con cambios (rotación de certificados, actualización DNS, cambio de proveedor).

Detecta patrones y decide dónde mirar

Un proveedor que falla mientras otros tienen éxito normalmente apunta a una expectativa específica de ese proveedor (comportamiento de validación de certificado, versiones TLS permitidas). Muchos proveedores fallando al mismo tiempo suele significar una causa raíz compartida: lista MX equivocada en tu política, un certificado expirado o un endpoint caído.

Fallas comunes y dónde mirar primero:

- Certificado expirado o no confiable: renueva el certificado, arregla la cadena y confirma que se sirven los intermedios.

- Mismatch de hostname: asegúrate de que el certificado coincida con el nombre usado durante el handshake TLS SMTP.

- Sin versión TLS o cifrado en común: habilita TLS 1.2+ y retira configuraciones legacy.

- Mismatch de política (mx no permitido): actualiza las entradas MX en la política MTA-STS, o corrige MX/DNS para que coincidan con la realidad.

- No se puede recuperar la política: confirma que el host de la política es accesible y el archivo se sirve correctamente.

Cuándo pasar de testing a enforce

Permanece en testing hasta que los informes muestren éxito consistente entre tus receptores principales durante varios días, especialmente después de cualquier cambio en la infraestructura. Tras cambiar a enforce, vigila picos en fallos por proveedor o host MX.

Usado correctamente, TLS-RPT convierte errores de transporte silenciosos en una lista de tareas clara. Cuando ves una falla que se repite, arregla esa causa específica primero en vez de cambiar múltiples variables a la vez.

Errores comunes que causan fallos confusos

La mayoría de problemas con MTA-STS parecen aleatorios porque el fallo se divide entre DNS, un pequeño archivo web y tu enrutamiento de correo. Un desajuste en cualquiera de esas áreas puede hacer que algunos receptores degraden a TLS oportunista mientras otros empiezan a rechazar correo.

El problema más común es publicar hosts MX incorrectos en tu política. Sucede cuando copias una lista MX antigua, olvidas un proveedor nuevo o confundes dominios de "envío" y "recepción". MTA-STS valida los servidores MX que aceptan correo entrante para ese dominio. Si tus MX cambiaron, tu política debe coincidir con lo que DNS indica ahora.

El siguiente bloque de problemas es el archivo de política en sí. Los receptores recuperan una ruta específica, esperan texto plano y cachean lo que vieron. Si el archivo falta, se sirve como HTML o está bloqueado por redirecciones, algunos proveedores lo tratan como "sin política" mientras otros actúan según una copia cacheada.

Otro error es pasar a enforce demasiado pronto. Eso puede convertir un pequeño desajuste TLS en rebotes duros. Empieza en testing, mira los informes TLS-RPT durante unos días y luego aplica enforce cuando estés seguro.

Finalmente, evita cambiar el enrutamiento y la política el mismo día. Si cambias proveedores MX y publicas una política nueva al mismo tiempo, es difícil saber si los fallos vienen de la propagación DNS, la configuración TLS o la caché de la política.

Lista rápida antes de cambiar a enforce

Pasar MTA-STS a enforce es donde los errores dejan de ser "mejores prácticas" y empiezan a convertirse en fallos reales de entrega.

Haz esta revisión justo antes del cambio:

- Confirma que el registro TXT de MTA-STS está publicado y que el id de política es el que quieres poner en vivo.

- Abre el archivo de política MTA-STS en un navegador normal. Debe cargar por HTTPS sin redirecciones ni advertencias de certificado.

- Revisa el modo y

max_agepara no bloquear una política mala durante semanas. - Valida los hosts MX: los certificados coinciden con lo que termina TLS y el enrutamiento es estable.

- Confirma que el registro TXT de TLS-RPT se parsea y que los informes van a un buzón que posees.

Después de eso, haz pruebas de envío reales a unos pocos proveedores de buzón importantes y espera al menos un ciclo de reporte TLS-RPT. Si ves fallos como "certificate mismatch" o "no STARTTLS", arregla esos primero.

Asigna un único responsable para las señales de transporte. Alguien necesita leer informes, reconocer patrones y abrir tickets cuando algo rompe.

Trata los cambios de política como un lanzamiento: anota el id de política, qué cambió, quién lo aprobó y la hora del despliegue. Si gestionas outbound en LeadTrain, ese simple registro de cambios va bien con las notas de dominio y buzón cuando necesites rastrear una caída de entregabilidad hasta una actualización específica.

Ejemplo: detectar un problema TLS oculto en un dominio nuevo de outreach

Un equipo de ventas crea un dominio nuevo para outreach para una nueva línea de producto. Envian algunos tests, reciben respuestas y todo parece normal. Durante la primera semana, las tasas de apertura están bien y nadie reporta correos perdidos.

Entonces habilitan MTA-STS y TLS-RPT y empiezan a recibir informes diarios TLS-RPT. La mayoría de receptores muestra entrega limpia, pero un proveedor de correo destaca: un pequeño (pero importante) porcentaje de mensajes falla con errores intermitentes en el handshake TLS. No es un fallo total, por eso pasó desapercibido.

Qué revela el informe

El resumen TLS-RPT muestra fallos que ocurren solo a veces y solo para ese proveedor. El patrón apunta a un host MX que se comporta diferente.

La causa raíz: durante un cambio DNS anterior, un servidor de correo quedó detrás de un endpoint nuevo. Ese endpoint servía un certificado que no coincidía con el hostname usado en el handshake TLS SMTP. Algunas conexiones aterrizaron en el servidor "bueno", otras en el mal configurado.

Lo arreglan actualizando el certificado en el host afectado (o ajustando la configuración TLS para presentar el nombre correcto). El siguiente ciclo TLS-RPT muestra que los fallos caen a cero.

Antes de cambiar MTA-STS a enforce, esperan 2-3 ciclos de reporte limpios, confirman que la política sigue accesible y sin cambios, re-prueban el envío a ese proveedor y vigilan cualquier nuevo tipo de fallo.

Próximos pasos: mantener sanas las señales de transporte a medida que escalas

Una vez que MTA-STS y TLS-RPT funcionan, el mayor riesgo es la deriva: añades dominios, cambias proveedores de buzón, rotas certificados o mueves gateways y la política deja de coincidir con la realidad. Esos pequeños cambios pueden crear fallos silenciosos que solo se notan cuando las respuestas bajan.

Una rutina simple te mantiene por delante de los problemas. Elige un día a la semana para escanear informes TLS-RPT y reacciona rápido cuando algo suba. No buscas ceros perfectos; buscas cambios repentinos, nuevos receptores con fallos o picos en errores de certificado y TLS.

Al añadir más dominios de outreach, mantenlo simple:

- Revisa resúmenes TLS-RPT semanalmente e investiga rápido si los fallos suben.

- Cuando cambies enrutamiento entrante, actualiza la política MTA-STS para que coincida con lo que vas a usar.

- Vuelve a comprobar DNS tras cualquier movimiento de dominio: TXT de MTA-STS, TXT de TLS-RPT y SPF/DKIM/DMARC.

- Mantén un registro corto de cambios: qué cambió, cuándo y qué dominios se tocaron.

- Prueba un dominio nuevo de extremo a extremo antes de clonar la configuración a los siguientes 10.

Mantener alineada la política MTA-STS es más crítico durante cambios de proveedor. Si mueves el manejo del correo y olvidas actualizar los hosts MX permitidos en la política, algunos receptores rechazarán correo cuando no puedan validar la ruta TLS esperada.

Usar un único sistema para dominios y DNS reduce estos errores de "split-brain". Con LeadTrain, los equipos pueden gestionar dominios, autenticación, warm-up y outreach desde un mismo lugar, lo que facilita mantener consistentes las señales de transporte a medida que escalas.