MTA-STS und TLS-RPT einrichten für Outreach-Domains — Schritt für Schritt

Erfahre, wie MTA-STS und TLS-RPT Outreach-Domains schützen, wie du DNS-Records veröffentlichst, Berichte liest und TLS-Zustellfehler frühzeitig findest.

Warum Outreach-Domains TLS-Probleme oft zu spät bemerken

Ein TLS-Zustellfehler passiert, wenn ein Mailserver keine sichere TLS-Verbindung zu einem anderen Mailserver aufbauen kann, sodass die Nachricht nicht wie erwartet zugestellt wird. Manchmal bounce sie. Manchmal wird sie nur zugestellt, nachdem auf eine schwächere Verbindung zurückgefallen wurde.

Dieses Zurückfallen ist die Falle. Viele E-Mail-Systeme versuchen eine weniger sichere Option, wenn der sichere Handshake fehlschlägt, weil etwas zuzustellen oft besser erscheint als zu scheitern. Von deiner Seite sieht alles normal aus: die Kampagne geht raus, Antworten kommen an und es gibt kein offensichtliches Warnsignal.

Aber das fehlende Signal ist wichtig. Wenn du keine klaren Transport-Sicherheitsregeln veröffentlichst, wissen empfangende Provider nicht, ob sie bei deiner Domain auf TLS bestehen oder ein Downgrade akzeptieren sollen. Das kann Vertrauen stillschweigend schädigen und macht die Fehlersuche schmerzhaft, wenn sich die Deliverability später verändert.

Ein typisches Szenario: du wechselst zu einem neuen Mail-Provider oder änderst Infrastruktur und eine kleine TLS-Einstellung ist falsch. Die Hälfte deiner Empfänger bekommt die E-Mails trotzdem, einige Provider beginnen neu zu versuchen, und manche akzeptieren eine schwächere Zustellung. Du bemerkst es erst Wochen später, wenn die Antwortquoten sinken oder ein wichtiger Kunde sagt, er habe deine Nachricht nie gesehen.

Zwei Tools helfen dir, das früh zu erkennen:

- MTA-STS sagt anderen Mailservern, was du für sicheren Transport erwartest, damit sie nicht raten müssen.

- TLS-RPT sendet dir Berichte, wenn die sichere Zustellung fehlschlägt, sodass du Probleme siehst, bevor sie zu verlorenen Gesprächen werden.

Die folgenden Abschnitte erläutern eine sichere MTA-STS- und TLS-RPT-Konfiguration für Outreach-Domains: wie du die Policy veröffentlichst, ohne Mail zu unterbrechen, wie du Reporting aktivierst und wie du TLS-RPT-Berichte liest, ohne in Fachjargon zu versinken.

Wenn du häufig neue Domains und Postfächer aufsetzt, ist das noch wichtiger. Plattformen wie LeadTrain können Domain-, Authentifizierungs- und Warm-up-Aufgaben an einem Ort übernehmen, und Transport-Signale wie MTA-STS und TLS-RPT fügen eine weitere Sichtbarkeitsebene hinzu, wenn Provider-zu-Provider-TLS-Probleme auftreten.

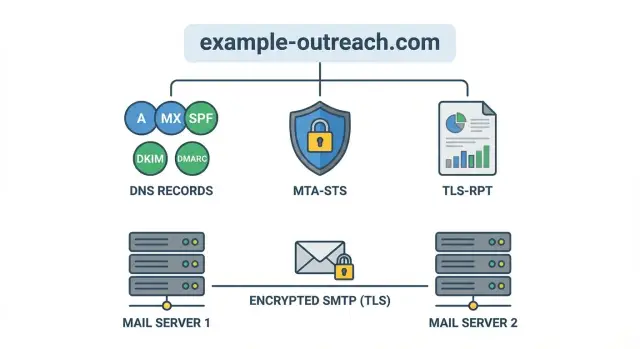

MTA-STS einfach erklärt

Wenn ein Mailserver an einen anderen sendet, versuchen sie in der Regel TLS (verschlüsselten Transport) zu verwenden. Das Problem ist, dass E-Mail so gebaut wurde, dass sie "ihr Bestes versucht" und selbst bei schwacher Sicherheit noch zustellt. Diese Flexibilität kann ausgenutzt werden und verdeckt auch einfache Fehlkonfigurationen.

MTA-STS erlaubt einer Domain, eine klare Regel zu veröffentlichen: "Wenn du uns E-Mails sendest, nutze nur verschlüsseltes TLS und sprich nur mit diesen echten Servern." Es schützt vor zwei Hauptfehlern: TLS-Downgrade (E-Mail wird ohne Verschlüsselung zugestellt) und Fehlleitung (E-Mail landet beim falschen Server wegen falscher DNS-Einträge).

Du veröffentlichst eine MTA-STS-Policy-Datei und einen passenden DNS-TXT-Eintrag. Empfangende Mailserver können die Policy abrufen und beim Zustellen an deine Domain danach handeln.

MTA-STS kennt drei Modi:

- none: praktisch ausgeschaltet

- testing: Empfänger können Probleme melden, liefern aber meist weiterhin

- enforce: wenn sichere Zustellung fehlschlägt, sollen Empfänger die Zustellung abbrechen statt auf ein Downgrade auszuweichen

Was MTA-STS nicht tut: Es verhindert nicht Phishing, das deinen Anzeigenamen fälscht, es repariert nicht deinen E-Mail-Text und ersetzt nicht SPF/DKIM/DMARC. Es geht ausschließlich um sichereren Server-zu-Server-Transport.

TLS-RPT erklärt: dein Frühwarnsystem

TLS-RPT ist ein Rückkanal für Zustellprobleme. Wenn ein anderer Mailserver versucht, per TLS an deine Domain zuzustellen und etwas schiefgeht, kann er dir einen aggregierten Bericht senden. Statt zu raten, warum einige Nachrichten fehlgeschlagen oder downgraded wurden, bekommst du eine tägliche Zusammenfassung dessen, was Empfänger beobachtet haben.

Welche Probleme auftauchen

TLS-RPT-Berichte zeigen oft:

- abgelaufene oder nicht passende Zertifikate

- nicht unterstützte TLS-Versionen oder schwache Cipher

- Handshake-Fehler

- MTA-STS-Policy-Konflikte

- DNS- oder Policy-Fetch-Probleme

Ein Bericht enthält in der Regel, wer das Problem beobachtet hat (die meldende Organisation), welches Zielhost betroffen war (dein MX), wann es passiert ist und Zähler für Erfolge vs. Fehler. Fehler sind meist nach Gründen gruppiert, sodass du Muster erkennst.

Wie es MTA-STS ergänzt

MTA-STS ist das Regelwerk: es sagt anderen Servern, ob sie TLS verlangen sollen, wenn sie an dich senden. TLS-RPT ist der Rauchmelder: es sagt dir, wenn diese Regeln Zustellprobleme verursachen oder deine Infrastruktur die Erwartungen nicht erfüllt.

Wenn du MTA-STS und TLS-RPT einführst, aktiviere TLS-RPT zuerst (oder parallel im Testing-Modus). So kannst du Berichte beobachten, während die Policy noch sicher ist, und Probleme beheben, bevor du auf Enforce gehst.

Vor dem Veröffentlichen: kurze Vorbereitung für deine Domain

Bevor du MTA-STS und TLS-RPT einrichtest, kläre, was du schützen möchtest. Outreach-Stacks nutzen oft mehrere Domains und Subdomains, und es ist leicht, Records auf der falschen Domain zu veröffentlichen.

Schreibe jede Domain auf, die du für Outreach nutzt (die primäre Brand-Domain und alle Outreach-Domains). Notiere auch Subdomains, die tatsächlich in From-Adressen verwendet werden. MTA-STS gilt pro Domain, also sind kleine Namensunterschiede relevant.

Bestätige als Nächstes deine MX-Einträge und wer tatsächlich Mail für diese Domain empfängt. Manche Outreach-Domains empfangen keine Inbound-Mail, weil Antworten an einen anderen Provider gehen oder die Domain nur zum Senden genutzt wird. Das ist in Ordnung, aber du musst das vorher wissen, denn MTA-STS regelt, wie andere Server an deine MX-Hosts zustellen.

Führe eine kurze TLS-Überprüfung deiner inbound MX-Hosts durch. Das Ziel ist einfach: der Server bietet STARTTLS an und präsentiert ein gültiges, nicht abgelaufenes Zertifikat, das dem Erwarteten entspricht.

Halte die Vorbereitung knapp:

- liste die Domains (und Subdomains) auf, die du nutzt

- verifiziere, dass die MX-Records zu deinem tatsächlichen Inbound-Provider passen

- bestätige, dass die MX-Hosts TLS mit gültigen Zertifikaten unterstützen

- dokumentiere die heutige Bounce-Rate und häufige Fehlermeldungen

Wenn du LeadTrain nutzt, ist jetzt auch ein guter Zeitpunkt zu bestätigen, welche Domains und Postfächer es für dich verwaltet, damit du Records auf der richtigen Domain veröffentlichst und einen sauberen Before/After-Vergleich hast.

Schritt für Schritt: eine MTA-STS-Policy sicher veröffentlichen

Eine MTA-STS-Policy zu veröffentlichen ist unkompliziert, aber kleine Fehler können merkwürdiges Zustellverhalten verursachen. Der sicherste Weg ist, im Testing-Modus zu starten, alles zu prüfen und dann schrittweise zu verschärfen.

1) Erstelle den DNS-TXT-Eintrag

Füge einen TXT-Record unter _mta-sts.yourdomain.com hinzu. Er braucht eine Version und eine Policy-id. Die id kann ein beliebiger String sein, ändere sie bei jeder Policy-Aktualisierung, damit Empfänger wissen, wann sie neu prüfen sollen.

Beispielwert:

v=STSv1; id=2026-01-17

2) Hoste die Policy-Datei am geforderten Hostnamen

Serviere die Policy über HTTPS von:

mta-sts.yourdomain.com/.well-known/mta-sts.txt

Stelle sicher, dass das TLS-Zertifikat gültig ist und zu mta-sts.yourdomain.com passt. Bestätige außerdem, dass der genaue Pfad reinen Text zurückliefert (kein HTML) und keine Redirects auftreten.

3) Starte im Testing-Modus mit einem vernünftigen max_age

Verwende zuerst mode: testing. Halte max_age moderat, während du validierst (zum Beispiel 86400 Sekunden = 1 Tag). Liste dann die exakten MX-Hosts, die Mail für die Domain akzeptieren sollen.

Eine sichere Starter-Policy sieht so aus:

version: STSv1

mode: testing

mx: mx1.yourmailhost.com

mx: mx2.yourmailhost.com

max_age: 86400

4) Überprüfe die Basics, bevor du wartest

Bevor du dich zurücklehnst, bestätige, dass der TXT-Record aufgelöst wird, die Policy-Datei über HTTPS erreichbar ist und die MX-Einträge in der Policy mit deinen echten MX-Records übereinstimmen. Selbst kleine Tippfehler in version, mode oder max_age können Tage kosten.

Wenn das ein oder zwei Tage stabil läuft, wechsle von testing zu enforce und erhöhe max_age.

Schritt für Schritt: TLS-RPT-Reporting aktivieren

TLS-RPT ist der Weg, wie andere Mailserver dir sagen, dass sie nicht per TLS an deine Domain zustellen konnten (oder dass deine veröffentlichte Policy eine Ablehnung ausgelöst hat). Die Einrichtung ist schnell und gibt dir ein Frühwarnsystem, bevor Deliverability-Probleme laut werden.

1) Wähle, wohin Berichte gehen sollen

Berichte werden als aggregiertes JSON meist einmal täglich pro meldendem Sender gesendet. Nutze eine überwachte Adresse, nicht ein persönliches Postfach. Ein gemeinsames Postfach wie [email protected] (oder ein Gruppen-Alias) funktioniert gut.

Erwarte nicht zu viele Berichte am Anfang, besonders bei neuen Domains oder geringem Traffic. Das Volumen der Berichte wächst mit dem Traffic.

2) Veröffentliche den DNS-TXT-Eintrag

Erstelle einen TXT-Record unter _smtp._tls.yourdomain.com.

Hier ein sicherer, einfacher Startwert:

v=TLSRPTv1; rua=mailto:[email protected]

Ein paar praktische Hinweise: halte das v=TLSRPTv1-Tag an erster Stelle, stelle sicher, dass das Postfach Anhänge empfangen kann, und überprüfe, dass Aliase keine größeren Nachrichten ablehnen.

3) Bestätige, dass es funktioniert

Nachdem DNS propagiert hat, prüfe, dass der TXT-Record sichtbar ist und ob Berichte eintreffen.

Wenn du Outreach in großem Maßstab betreibst (zum Beispiel über viele Postfächer in LeadTrain), macht das Routing von TLS-RPT an ein gemeinsames Team-Postfach das Erkennen von Provider-seitigen TLS-Problemen einfacher.

Wie du TLS-RPT-Berichte zur Fehlerbehebung nutzt

TLS-RPT-Berichte können einschüchternd wirken, aber du brauchst nur wenige Felder, um zu identifizieren, was die Zustellung wirklich bricht. Betrachte jeden Bericht als tägliche Zusammenfassung: wer hat versucht zuzustellen, ob TLS erfolgreich war und warum es fehlte, wenn nicht.

Worauf du zuerst im Bericht achten solltest

Beginne mit der Policy, die der Empfänger sagt, beobachtet worden zu sein, und prüfe dann die Ergebnis-Zähler.

- Policy observed: bestätigt, dass Empfänger die richtige MTA-STS-Policy-Datei abgerufen und den richtigen Modus angewendet haben.

- Summary result types: Erfolgs- vs. Fehlerzählungen, oft nach meldender Organisation aufgeschlüsselt.

- Failure reasons: Zertifikatfehler, Hostname-Mismatch, keine gemeinsame TLS-Version usw.

- MX/Host: welcher Mailservername angegriffen wurde.

- Datumsbereich: hilft, Fehler mit Änderungen (Zertifikatswechsel, DNS-Update, Provider-Wechsel) abzugleichen.

Muster erkennen und entscheiden, wo du nachsehen musst

Fällt nur ein Provider aus, während andere zustellen, deutet das meist auf provider-spezifische Erwartungen (Zertifikat-Validierungsverhalten, erlaubte TLS-Versionen). Fallen viele Provider gleichzeitig aus, liegt oft eine gemeinsame Ursache vor: falsche MX-Liste in deiner Policy, ein abgelaufenes Zertifikat oder ein fehlerhafter Endpunkt.

Häufige Fehler und wo du zuerst nachsehen solltest:

- Zertifikat abgelaufen oder nicht vertrauenswürdig: erneuere das Zertifikat, repariere die Kette und bestätige, dass Intermediates mitgeliefert werden.

- Hostname-Mismatch: stelle sicher, dass das Zertifikat zum Hostnamen passt, der während des SMTP-TLS-Handshakes genutzt wird.

- Keine gemeinsame TLS-Version oder Cipher: aktiviere TLS 1.2+ und deaktiviere Legacy-only Einstellungen.

- Policy-Mismatch (mx nicht erlaubt): aktualisiere die MTA-STS-Policy MX-Einträge oder korrigiere MX/DNS, damit sie der Realität entsprechen.

- Policy nicht fetchbar: bestätige, dass der Policy-Host erreichbar ist und die Datei richtig serviert wird.

Wann du von Testing zu Enforce wechseln solltest

Bleibe im Testing-Modus, bis Berichte über mehrere Tage konsistent Erfolg bei deinen wichtigsten Empfängern zeigen, besonders nach Infrastrukturänderungen. Nach dem Wechsel zu Enforce beobachte mögliche Anstiege bei Fehlern pro Provider oder MX-Host.

Richtig genutzt verwandeln TLS-RPT-Berichte Transportfehler von einem stillen Problem in eine klare To-do-Liste. Wenn du einen wiederkehrenden Fehler siehst, behebe diese konkrete Ursache zuerst, statt mehrere Variablen gleichzeitig zu ändern.

Häufige Fehler, die zu verwirrenden Ausfällen führen

Die meisten MTA-STS-Probleme wirken zufällig, weil der Fehler über DNS, eine kleine Webdatei und dein Mail-Routing verteilt ist. Eine Abweichung in einem dieser Bereiche kann dazu führen, dass manche Empfänger auf opportunistisches TLS zurückfallen, während andere beginnen, Mail abzulehnen.

Das häufigste Problem ist, falsche MX-Hosts in deiner Policy zu veröffentlichen. Das passiert, wenn du eine alte MX-Liste kopierst, einen neuen Provider vergisst oder zwischen "senden" und "empfangen" verwechselst. MTA-STS validiert die MX-Server, die Inbound-Mail für diese Domain akzeptieren. Wenn sich dein MX geändert hat, muss deine Policy mit dem aktuellen DNS übereinstimmen.

Die nächste Fehlerquelle ist die Policy-Datei selbst. Empfänger rufen einen spezifischen Pfad ab, erwarten reinen Text und cachen das, was sie gesehen haben. Wenn die Datei fehlt, als HTML serviert wird oder durch Redirects blockiert ist, behandeln einige Provider das als "keine Policy", während andere weiterhin eine gecachte Kopie nutzen.

Ein weiterer Fehler ist, zu früh auf Enforce zu wechseln. Das kann ein kleines TLS-Mismatch in harte Bounces verwandeln. Starte mit Testing, beobachte TLS-RPT-Berichte ein paar Tage und wechsle erst dann.

Vermeide außerdem, Routing und Policy am selben Tag zu ändern. Wenn du MX-Provider wechselst und gleichzeitig eine neue Policy veröffentlichst, ist schwer zu unterscheiden, ob Fehler von DNS-Propagation, TLS-Konfiguration oder Policy-Caching stammen.

Schnelle Checkliste, bevor du auf Enforce wechselst

Der Wechsel auf MTA-STS Enforce ist der Punkt, an dem Fehler aus "Best-Practice-Lücken" echte Zustellprobleme werden.

Führe diese kurze Prüfung unmittelbar vor dem Wechsel durch:

- Bestätige, dass der MTA-STS-TXT-Record veröffentlicht ist und die Policy-id diejenige ist, die live gehen soll.

- Öffne die MTA-STS-Policy-Datei in einem normalen Browser. Sie sollte über HTTPS ohne Redirects oder Zertifikatswarnungen laden.

- Prüfe Mode und

max_age, damit du nicht versehentlich eine schlechte Policy für Wochen festlegst. - Validere die MX-Hosts: Zertifikate passen zu dem, was TLS terminiert, und das Routing ist stabil.

- Bestätige, dass der TLS-RPT-TXT-Record sauber parst und Berichte an ein kontrolliertes Postfach gehen.

Danach mache einen echten Send-Test zu einigen großen Inbox-Providern und warte mindestens einen TLS-RPT-Reporting-Zyklus. Wenn du Fehler wie "certificate mismatch" oder "no STARTTLS" siehst, behebe diese zuerst.

Bestimme eine einzelne Person als Owner für Transport-Security-Signale. Jemand muss die Berichte lesen, Muster erkennen und Tickets öffnen, wenn etwas kaputtgeht.

Behandle Policy-Änderungen wie einen Release: notiere die Policy-id, was sich geändert hat, wer es genehmigt hat und die Rollout-Zeit. Wenn du Outbound in LeadTrain betreibst, passt ein solcher Change-Log gut zu deinen Domain- und Postfach-Setup-Notizen, wenn du eine Deliverability-Änderung auf eine spezifische Aktualisierung zurückführen musst.

Beispiel: Ein verborgenes TLS-Problem auf einer neuen Outreach-Domain aufdecken

Ein Sales-Team richtet eine neue Outreach-Domain für eine Produktlinie ein. Sie senden ein paar Tests, bekommen Antworten und alles scheint normal. In der ersten Woche sind die Öffnungsraten in Ordnung und niemand meldet fehlende E-Mails.

Sie aktivieren dann MTA-STS und TLS-RPT und erhalten tägliche TLS-RPT-Berichte. Die meisten Receiver zeigen saubere Zustellung, aber ein Mailprovider sticht heraus: ein kleiner (aber wichtiger) Prozentsatz der Nachrichten schlägt mit intermittierenden TLS-Handshake-Fehlern fehl. Es ist kein Total-Ausfall, deshalb blieb es unbemerkt.

Was der Bericht zeigt

Die TLS-RPT-Zusammenfassung zeigt Fehler, die nur gelegentlich auftreten und nur bei diesem Provider. Das Muster deutet auf einen speziellen MX-Host hin, der sich anders verhält.

Die Ursache: Bei einer früheren DNS-Änderung wurde ein Mailserver hinter einen neuen Endpunkt verschoben. Dieser Endpunkt lieferte ein Zertifikat, das nicht zum Hostnamen passte, der beim SMTP-TLS-Handshake verwendet wurde. Einige Verbindungen landeten auf dem "guten" Server, andere auf dem falsch konfigurierten.

Sie beheben das, indem sie das Zertifikat auf dem betroffenen Host aktualisieren (oder die TLS-Konfiguration anpassen, sodass der korrekte Name präsentiert wird). Im nächsten TLS-RPT-Zyklus zeigen die Berichte, dass die Fehler auf null fallen.

Bevor sie MTA-STS auf Enforce umstellen, warten sie 2–3 saubere Report-Zyklen, bestätigen, dass die Policy erreichbar und unverändert ist, testen nochmals das Senden an diesen Provider und beobachten, ob neue Fehlerarten auftauchen.

Nächste Schritte: Transport-Signale gesund halten, während du skalierst

Wenn MTA-STS und TLS-RPT einmal laufen, ist der größte Risikofaktor Drift: du fügst Domains hinzu, wechselst Mail-Provider, rotierst Zertifikate oder verschiebst Gateways und die Policy passt nicht mehr zur Realität. Solche kleinen Änderungen können stille Zustellfehler verursachen, die sich erst zeigen, wenn Antworten langsamer werden.

Eine einfache Routine hält dich vorne: wähle einen Tag pro Woche, um TLS-RPT-Berichte zu scannen, und reagiere schnell, wenn etwas ansteigt. Du jagst keine perfekten Nullen, sondern achtest auf plötzliche Veränderungen, neue Receiver mit Fehlern oder Sprünge bei Zertifikats- und TLS-Fehlern.

Wenn du mehr Outreach-Domains hinzufügst, halte es einfach:

- Prüfe TLS-RPT-Zusammenfassungen wöchentlich und untersuche schnell, wenn Fehler ansteigen.

- Wenn du Inbound-Routing änderst, aktualisiere die MTA-STS-Policy, damit sie mit dem übereinstimmt, was du nutzt.

- Überprüfe DNS nach jedem Domain-Umzug: MTA-STS-TXT, TLS-RPT-TXT und SPF/DKIM/DMARC.

- Führe ein kurzes Changelog darüber, was geändert wurde, wann und welche Domains betroffen waren.

- Teste eine neue Domain Ende-zu-Ende, bevor du das Setup auf die nächsten 10 klonst.

Die wichtigste Zeit, in der die MTA-STS-Policy übereinstimmen muss, ist bei Provider-Wechseln. Wenn du Mail-Handling verschiebst und vergisst, die erlaubten MX-Hosts in der Policy zu aktualisieren, werden einige Receiver Mail ablehnen, weil sie den erwarteten TLS-Pfad nicht validieren können.

Ein zentrales System für Domains und DNS reduziert diese Split-Brain-Fehler. Mit LeadTrain können Teams Domains, Authentifizierung, Warm-up und Outreach an einem Ort verwalten, was es leichter macht, Transport-Sicherheits-Signale konsistent zu halten, während du skalierst.