DMARC-Berichte für Outreach-Domains: RUA-Berichte sicher lesen

DMARC-Reporting für Outreach-Domains: Lerne, RUA-Berichte sicher zu lesen, Spoofing zu erkennen und von p=none zu quarantine oder reject zu wechseln, ohne Zustellbarkeit zu gefährden.

Was DMARC-Reporting für Outreach-Domains löst

DMARC ist eine Regel, die deine Domain veröffentlicht, um Mail-Providern zwei Dinge zu sagen: wer berechtigt ist, E-Mails im Namen deiner Domain zu senden, und was zu tun ist, wenn eine Nachricht verdächtig aussieht. Es baut auf SPF und DKIM auf, bringt aber eine zusätzliche Idee ein, die für Outreach besonders wichtig ist: Alignment.

Alignment bedeutet, dass die sichtbare From-Adresse mit der Domain übereinstimmen muss, die SPF oder DKIM bestanden hat.

Outreach-Domains sind attraktive Ziele, weil sie viel Mail versenden und für Filter oft neu aussehen. Das macht sie nützlich für Betrüger, die deine Marke nachahmen, gefälschte Rechnungen verschicken oder Phishing betreiben wollen. Wenn jemand deine Outreach-Domain fälscht, können deine Zustellbarkeit und Reputation leiden, selbst wenn du nichts falsch gemacht hast.

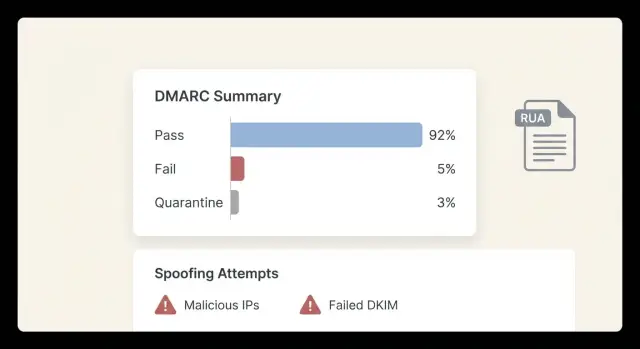

DMARC-Reporting hilft dir, das früh zu erkennen. Wenn du einen DMARC-Eintrag mit einer rua-Adresse hinzufügst, senden große Empfänger dir Aggregate-Reports. Diese Berichte enthalten keine Nachrichteninhalte. Sie sind Zusammenfassungen, die zeigen, wo Mail, die behauptet, von deiner Domain zu stammen, herkommt und ob SPF/DKIM und Alignment bestanden wurden.

RUA-Berichte sagen in der Regel aus:

- Welche sendenden Quellen deine Domain nutzen (dein ESP, dein CRM, unbekannte Server)

- Pass- oder Fail-Raten für SPF, DKIM und DMARC-Alignment

- Volumenmuster (z. B. ein plötzlicher Anstieg aus einem Land oder Anbieter, den du nicht nutzt)

- Frühe Warnung, dass deine Domain gefälscht wird

Sie können nicht den E-Mail-Text, die Betreffzeile oder die genaue Zielperson zeigen. Denk an RUA wie Verkehrsüberwachungskameras, nicht wie vollständige Sicherheitsaufnahmen.

Eine verbreitete Sorge ist, später beim Verschärfen der Policy das Senden zu unterbrechen. Das sieht meist so aus, dass legitime Kampagnen im Spam landen oder abgewiesen werden, weil SPF oder DKIM zwar bestehen, aber nicht mit der From-Domain übereinstimmen, oder weil Nachrichten weitergeleitet werden und dabei SPF fehlschlägt. Ein reales Beispiel: Dein Sequenz-Tool sendet korrekt, aber Antworten oder Tracking laufen über eine andere Domain und das Alignment schlägt leise fehl.

Wenn du eine Plattform wie LeadTrain nutzt, die SPF/DKIM/DMARC im Hintergrund einrichtet, sind RUA-Berichte trotzdem wichtig. Sie sind der Beweis, dass alles ausgerichtet ist, bevor du über das Monitoring hinausgehst.

Das Minimum, das du über SPF, DKIM und Alignment wissen musst

Um DMARC-Berichte zu verstehen, brauchst du nur drei Ideen: SPF, DKIM und Alignment. Sie beantworten: Ist dieser Sender berechtigt, wurde die Nachricht manipuliert und stimmen die Identitäten überein?

SPF ist eine Zugriffs-Liste. Sie sagt, welche Server berechtigt sind, Mail für eine Domain zu senden.

DKIM ist eine Manipulationsprüfung. Der sendende Server fügt eine kryptografische Signatur hinzu, die der Empfänger verifizieren kann. Wenn die Nachricht auf dem Weg verändert wird, kann DKIM fehlschlagen.

DMARC ist die Regel und die Punkteübersicht. Es sagt Empfängern, was zu tun ist, wenn Prüfungen fehlschlagen (monitoren, quarantäne, ablehnen) und wohin Berichte geschickt werden.

Was Alignment bedeutet (und warum es wichtig ist)

Alignment bedeutet, dass die Domain, die der Empfänger in der From-Adresse sieht, mit der Domain übereinstimmen muss, die SPF oder DKIM bestanden hat. Das verhindert einfache Fälschungen. Wenn deine From-Adresse outreach.example zeigt, SPF aber für eine andere Domain besteht, kann DMARC dennoch fehlschlagen, weil die Identitäten nicht zusammenpassen.

Eine einfache Merkhilfe:

- SPF überprüft den Envelope-Sender und dessen erlaubte Server.

- DKIM überprüft die Signatur-Domain, die die Nachricht signiert hat.

- DMARC prüft, ob die erfolgreiche SPF- oder DKIM-Domain mit der sichtbaren From-Domain übereinstimmt.

Wie du eine Prüfung bestehen kannst und trotzdem DMARC fällst

Du kannst SPF bestehen, aber DMARC scheitert, wenn SPF für eine Bounce-Domain deines Providers besteht, nicht für deine From-Domain. Das passiert oft bei Weiterleitungen und manchen Tracking-Setups.

Du kannst DKIM bestehen, aber DMARC scheitert, wenn die DKIM-Signatur eine andere Domain verwendet oder wenn ein System die Nachricht verändert und die Signatur dadurch ungültig wird.

Cold-Email-Tools senden entweder über ihre eigene Infrastruktur oder verbinden sich mit deiner. In beiden Fällen willst du, dass sie mit DKIM für deine Outreach-Domain signieren und so senden, dass SPF oder DKIM ausgerichtet bleibt. Plattformen wie LeadTrain reduzieren Überraschungen, bei denen gesendet wird, aber DMARC fehlschlägt, indem sie Domain-Setup und Authentifizierung an einem Ort handhaben.

Was ein DMARC RUA-Bericht ist und worauf du achten solltest

Ein DMARC RUA-Bericht ist eine aggregierte Zusammenfassung, die Mail-Provider über Mail senden, die behauptet, von deiner Domain zu stammen. Er zeigt nicht den vollständigen Inhalt der E-Mails. Stattdessen zeigt er, was sie in großem Maßstab gesehen haben: wer Mail mit deiner Domain geschickt hat, wie die Authentifizierung abgeschnitten hat und wie viel bestanden oder fehlgeschlagen ist.

Du wirst möglicherweise auch DMARC RUF hören. RUF ist ein forensischer Bericht, der eher einzelne Proben enthält. Viele Provider senden RUF nicht mehr, und er kann Datenschutzbedenken aufwerfen. Für die meisten Outreach-Domains ist RUA das praktische Werkzeug. Es reicht aus, um Spoofing zu erkennen, falsch konfigurierte Tools zu finden und zu entscheiden, wann du vom Monitoring zur Durchsetzung wechselst.

Die meisten RUA-Berichte kommen als XML und können verwirrend aussehen, weil eine Datei mehrere sendende Quellen, mehrere IPs und mehrere Ergebnisse enthalten kann. Wenn mehr als ein Tool für deine Domain sendet (CRM, Kalender, Helpdesk, Outreach-Plattform), mischt der Bericht alles zusammen. Selbst für eine Domain mit nur einer Aufgabe siehst du möglicherweise mehrere IPs, weil Provider Infrastruktur rotieren.

Ein typischer Bericht enthält:

- Die Quell-IP, plus den empfangenden Provider und das Zeitfenster

- Nachrichtenvolumen (wie viele Nachrichten von dieser IP gesehen wurden)

- SPF-Ergebnis und welche Domain SPF bestanden hat

- DKIM-Ergebnis und welche DKIM-Domain die Nachricht signiert hat

- DMARC-Ergebnis (Pass oder Fail) basierend auf Alignment

Beginne mit zwei Signalen: Volumen und Alignment. Für eine Single-Purpose-Outreach-Domain bedeutet „gut“ meist, dass das meiste Volumen von einem erwarteten Sendesystem kommt und DMARC besteht, weil SPF oder DKIM ausgerichtet ist (idealerweise DKIM).

Beispiel: Du richtest eine reine Outreach-Domain ein und sendest über eine Plattform. In RUA solltest du die Haupt-Sending-IPs wiedererkennen, konstante DKIM-Pässe mit deiner Domain sehen und sehr wenige (oder keine) unerwarteten IPs finden. Wenn du eine Plattform wie LeadTrain nutzt, in der die Sendeinfrastruktur mandanten-isoliert ist, bleiben die Sendquellen tendenziell stabil, was Anomalien leichter erkennbar macht.

RUA-Berichte Schritt für Schritt lesen (ohne dich zu verlieren)

Ein RUA-Bericht ist im Grunde eine tägliche Quittung von Mail-Providern. Er zeigt, wer Mail gesendet hat, die behauptet, von deiner Domain zu stammen, von welchen IPs und ob SPF, DKIM und DMARC bestanden haben.

1) Fang mit dem Volumen an

Suche zuerst nach den höchsten Zählungen. Eine Quelle kann 90% deiner Mail ausmachen. Ein großes Problem mit hoher Priorität zu beheben, hat meist den größten Einfluss auf die Zustellbarkeit.

Bei Outreach-Setups sind Top-Quellen oft dein Cold-Email-Tool, ein Mailbox-Provider und manchmal ein Support- oder CRM-System.

2) Prüfe SPF und DKIM, dann das DMARC-Ergebnis

Für jede volumenstarke Quelle prüfe:

- SPF: bestanden oder nicht (und welche Domain authentifiziert hat)

- DKIM: bestanden oder nicht (und welche Domain signiert hat)

- DMARC: bestanden oder nicht (die endgültige Entscheidung)

Abkürzung: Wenn DMARC fehlschlägt, während SPF oder DKIM bestehen, hast du oft ein Alignment-Problem, nicht einen Versand-Ausfall.

3) Bestätige das Alignment mit deiner From-Domain

DMARC interessiert sich für die From-Adresse, die dein Empfänger sieht. Bestätige, dass der authentifizierte Identifier (SPF-Domain oder DKIM-Signatur-Domain) mit dieser From-Domain übereinstimmt oder damit aligned. Misalignment ist häufig, wenn ein Tool mit seiner eigenen Domain oder einer unerwarteten Subdomain sendet.

4) Markiere unbekannte Quellen und kategorisiere sie

Scanne nach IPs, Anbietern oder Regionen, die du nicht kennst. Hier ist Reporting am wertvollsten: Es deckt Spoofing und vergessene Tools auf.

Halte es einfach:

- Legit (erwarteter Sender und besteht)

- Muss untersucht werden (bekannter Dienst, aber fehlerhaft oder nicht ausgerichtet)

- Verdächtig (unbekannt oder klar fehlerhaft)

Nach ein paar Reviews wird der Bericht vorhersehbar. Du liest keine Rohdaten mehr, sondern überprüfst eine kurze Liste von Absendern, die du tatsächlich nutzt.

Wie man Spoofing und Lookalike-Sender in den Berichten erkennt

DMARC-Berichte sind eine Punkteübersicht: welche Server Mail geschickt haben, die behauptet, von deiner Domain zu stammen, und ob SPF/DKIM ausgerichtet waren. Dein Ziel ist, erwartete Sender von jemandem zu trennen, der sich als du ausgibt.

Beginne damit, legitime Quellen aufzulisten, die du erwartest zu sehen: dein Cold-Email-Sender, dein Mailbox-Provider und jedes Support- oder CRM-Tool, das in deinem Namen sendet (Tickets, Benachrichtigungen, Passwort-Resets). Wenn du LeadTrain plus einen Mailbox-Provider nutzt, sollten diese Quellen wiederholt auftauchen, mit stabilem Volumen und überwiegend Pass-Ergebnissen.

Rote Flaggen, die oft für Spoofing (oder Lookalikes) sprechen

- Hohe DMARC-Fail-Rate (insbesondere wenn sowohl SPF als auch DKIM fehlschlagen) von derselben Quelle

- Hosting-Netzwerke oder Regionen, die du nie nutzt, manchmal über viele IPs verteilt

- Plötzliche Volumenspitzen für eine Quelle, die du nicht kennst

- Viele verschiedene From-Adressen unter deiner Domain in kurzer Zeit

- Fehler, die immer wieder auftreten, obwohl du nichts an den DNS-Einstellungen geändert hast

Spoofing vs. Fehlkonfiguration unterscheidet sich meist durch Konsistenz. Fehlkonfigurationen stammen normalerweise von einem bekannten Dienst und schlagen auf vorhersehbare Weise fehl (z. B. DKIM besteht, ist aber nicht ausgerichtet). Spoofing sieht oft unordentlich aus: unbekannte IPs, beide Prüfungen fehlschlagen und kein Muster, das zu einem echten Tool passt.

Wann du einen Sender auch bei geringem Volumen als verdächtig behandeln solltest

Angreifer testen oft leise. Behandle eine IP als verdächtig, wenn sie unbekannt ist und eines der folgenden Merkmale zeigt:

- Sowohl SPF als auch DKIM fehlschlagen

- Header-from ist deine Domain, aber die authentifizierten Domains sind nicht verwandt

- Sie taucht nur ein- oder zweimal auf, aus einem zufälligen Netzwerk, mit 100% Fehlschlägen

Beispiel: Wenn du eine neue IP siehst, die drei Nachrichten sendet, die alle SPF und DKIM nicht bestehen, während sie behaupten, von deiner Outreach-Domain zu stammen, ist das selten ein kleiner Setup-Fehler. Meist ist es ein Probeversuch oder eine kleine Spoofing-Aktion.

Die häufigsten Gründe, warum DMARC bei legitimer Mail fehlschlägt

Die meisten DMARC-Fehler in RUA-Berichten sind keine Angriffe. Es sind normale sendende Quellen, denen ein Detail fehlt.

Misalignment: Die From-Adresse stimmt nicht mit der authentifizierten Domain überein

Das ist die häufigste Ursache. Deine E-Mail kann SPF oder DKIM bestehen und trotzdem DMARC schlagen, wenn die authentifizierte Domain nicht mit der From-Domain übereinstimmt.

Beispiel: Du sendest als [email protected], aber das Tool signiert DKIM für vendor-mail.example oder verwendet einen SPF-Return-Path auf einer anderen Domain. Die Lösung ist normalerweise, in dem Provider die richtige Sendendomain auszuwählen und sicherzustellen, dass DKIM für dieselbe Domain gesetzt ist, die im From angezeigt wird.

DKIM-Probleme: Fehlender Selector, falscher Key oder inkonsistente Einrichtung

DKIM-Fehlschläge entstehen oft durch kleine Setup-Fehler: der Selector-Name ist falsch, der DNS-Eintrag fehlt oder ein Postfach/Provider wurde nie vollständig eingerichtet. Wenn du eine erkannte Quelle siehst, die DKIM konsistent nicht besteht, während SPF gemischte Ergebnisse liefert, deutet das meist auf ein DKIM-DNS-Problem hin.

SPF-Probleme: Zu viele Lookups und versteckte Sender

SPF kann fehlschlagen, weil ein Sender fehlt oder weil das Limit für DNS-Lookups (10) überschritten wird. Zu viele Lookups entstehen meist durch zu viele include-Anweisungen und Redirects im SPF-Record, so dass Empfänger die Auswertung einstellen und es als Fail werten.

Weiterleitungen und Mailinglisten erzeugen Fehlalarme

Weiterleitungen und Mailinglisten brechen oft SPF, weil der Forwarder zur neuen Sender-IP wird. DKIM überdauert Weiterleitungen eher, aber manche Mailinglisten schreiben Nachrichten um, was auch DKIM brechen kann.

Zu viele Tools und kein klarer Owner

Wenn mehrere Tools von einer Domain senden, werden Berichte schnell unübersichtlich. Führe ein einfaches Inventar und weise für jeden Sender einen Owner zu. Wenn deine SDRs LeadTrain für Outreach nutzen, Marketing aber von derselben Domain in einem anderen Tool sendet, siehst du möglicherweise mehrere DKIM-Domains. Das ist nicht immer falsch, aber es muss mit der sichtbaren From-Domain übereinstimmen.

Sicher vom Monitoring zur Durchsetzung wechseln

Das Ziel ist einfach: Spoofing blockieren, ohne echtes Senden zu blockieren.

Beginne mit p=none und betrachte das als Baseline-Phase, nicht als Endpunkt. Gib ihr genug Zeit, normale Muster zu erfassen (Wochentage vs. Wochenende, neue Sequenzen, Vendor-Mails). Wenn das Outreach-Volumen schnell steigt, verlängere die Baseline, bis es stabil ist.

Bevor du die Policy verschärfst, behebe zuerst legitime Quellen. Für Cold Email bedeutet das meist, dass dein Sendetool mit DKIM für dieselbe Domain signiert, die in From verwendet wird, und dass SPF nicht fehlschlägt, weil Mail über einen anderen Service geroutet wird. Wenn entweder SPF oder DKIM besteht und ausgerichtet ist, kann DMARC bestehen.

Ein sicherer Rollout sieht oft so aus:

- Behalte

p=none, bis die einzigen Fehlschläge klar unerwünschte Quellen sind - Setze

p=quarantinemit einem kleinenpct(z. B. 10–25) - Erhöhe

pctSchritt für Schritt, während du Bounces, Antworten und Beschwerden beobachtest - Wechsel zu

p=rejectnur, wenn du sicher bist, dass verbleibende Fehlschläge Spoofing sind

Quarantine ist ein nützlicher Zwischenschritt für Outreach-Domains, weil es Spoofer unter Druck setzt, dir aber Zeit gibt, Überraschungen zu entdecken.

Halte einen Rollback-Plan bereit. Das erste Zeichen von Problemen ist oft leise: weniger Antworten, nicht eine laute Fehlermeldung. Wenn das Volumen nach einer Policy-Änderung fällt, rolle in dieser Reihenfolge zurück:

- Senke

pctauf das vorherige Level - Wechsle vorübergehend von

p=quarantinezurück zup=none - Überprüfe DKIM-Selector und Alignment für deinen Outreach-Sender

- Verifiziere, dass SPF den echten Sendeservice beinhaltet (und nicht wegen zu vieler Lookups fehlschlägt)

Selbst wenn eine Plattform wie LeadTrain SPF/DKIM/DMARC einrichtet und Postfächer aufwärmt, profitiert Enforcement von einem vorsichtigen Ramp-up. Nutze Berichte, um zu bestätigen, dass nur böser Traffic betroffen ist.

Fehler, die bei Enforcement Zustellbarkeitsprobleme verursachen

Enforcement ist der Bereich, in dem gute Absichten echtes Senden beschädigen können. Reporting ist hier am nützlichsten, weil es dir zeigt, welche Sender betroffen wären, bevor du die Policy änderst.

Zu früh auf p=reject zu gehen, ist der größte Fehler. Wenn auch nur ein legitimer Sender Alignment nicht erfüllt, kannst du Passwort-Resets, Rechnungen, Kalendereinladungen oder Outreach-Sequenzen über Nacht blockieren.

Ein weiterer häufiger Fehler ist anzunehmen, SPF allein reiche aus. SPF kann bestehen, während DMARC fehlschlägt, besonders bei Weiterleitungen oder nicht ausgerichteten From-Domains. Für Outreach ist ausgerichtetes DKIM oft das stabilere Fundament.

Subdomains können ebenfalls Probleme machen. Du könntest auf der Root-Domain durchsetzen, während Outreach von einer Subdomain kommt, oder ein Vendor nutzt eine Subdomain, die du übersehen hast. Bestimme den Policy-Scope bewusst.

Auch kleine Quellen sind wichtig. Ein paar fehlerhafte Nachrichten pro Tag von einem Helpdesk-Tool oder Formular-Plugin können später Tausende werden. Behebe sie, solange sie noch klein sind.

Wenn möglich, setze DMARC nicht zuerst auf deine zentrale Markendomäne durch. Trenne Outreach-Domains von der Hauptmarke, damit ein Fehler nicht wichtige Mails beeinträchtigt.

Kurze DMARC RUA-Checkliste, bevor du die Policy änderst

Bevor du über Monitoring hinausgehst, nutze RUA-Berichte, um zu bestätigen, dass echtes Senden sauber und vorhersehbar ist. Prüfe die letzten 7–14 Tage und vergleiche mit dem vorherigen Zeitraum, damit du Trends und nicht Einmalgeräusche erkennst.

- Bestätige, dass jedes legitime System DKIM so signiert, dass es mit deiner From-Domain übereinstimmt

- Verifiziere für jede legitime Quelle mindestens einen ausgerichteten Pfad: SPF oder DKIM ist ausgerichtet

- Scanne nach unbekannten IPs oder unbekannten Diensten mit nennenswertem Volumen

- Achte auf Woche-über-Woche-Spitzen bei Fehlschlägen

- Verwende einen Safety-Ramp mit

pct, bevor dupänderst

Eine praktische Regel: Wenn legitime Quellen mit Alignment bestehen und die Fehlschläge größtenteils klein und zufällig sind, bist du wahrscheinlich bereit, p=quarantine mit einem niedrigen pct zu testen. Wenn ein legitimer Sender wiederholt fehlschlägt, behebe das zuerst.

Wenn du eine All-in-One-Plattform wie LeadTrain nutzt, die Domains kauft, Authentifizierung einrichtet, Postfächer aufwärmt und Sequenzen ausführt, ist die Liste legitimer Sender oft kürzer, was die Überprüfung beschleunigt.

Beispiel: Eine Outreach-Domain, die hochfährt, ohne Senden zu brechen

Ein Team startet eine brandneue Outreach-Domain für Cold Email. Sie haben zwei Postfächer (alex@ und sam@) und senden über einen Provider (zum Beispiel AWS SES über eine Plattform wie LeadTrain). Sie beginnen mit DMARC auf p=none, sodass nichts blockiert wird, während sie die Daten beobachten.

In der ersten Woche zeigen Berichte meist ein paar klare Gruppen:

- Reale Sender-IPs, die SPF und DKIM bestehen

- Einige weitergeleitete Mails (oft schlägt SPF fehl, DKIM besteht noch)

- Zufälliges Hintergrundrauschen: Quellen, die versuchen, als die Domain zu senden

Am Tag 3 bemerkt das Team einen kleinen Spike: 15 Nachrichten von einem IP-Range, den sie nicht kennen, die behaupten, von ihrer Domain zu stammen. SPF schlägt fehl, DKIM fehlt und Alignment schlägt fehl. Sie bestätigen, dass es nicht ihr Tool ist, indem sie Zeitstempel mit ihren Kampagnen abgleichen und prüfen, dass legitimer Traffic nur von den erwarteten Sendquellen kommt.

Sie finden auch ein legitimes Problem: DKIM besteht, aber Alignment schlägt fehl, weil der d=-Wert auf eine Subdomain gesetzt ist, die nicht mit der für Outreach verwendeten From-Domain übereinstimmt. Sie beheben das, indem sie mit derselben Domain signieren, die in From angezeigt wird (oder indem sie die From-Domain an die signierende Domain anpassen), und warten dann 48 Stunden auf neue Berichte.

Sobald die Berichte stabile Pässe zeigen, erhöhen sie die Enforcement langsam mit pct. Sie wechseln zu p=quarantine mit pct=25 für ein paar Tage, dann 50, dann 100. Erst nach einem sauberen Lauf prüfen sie p=reject.

Erfolg sieht langweilig aus: Legitimer Mailverkehr besteht per ausgerichtetem DKIM oder ausgerichtetem SPF, Spoofer-Quellen scheitern weiter und werden quarantined oder abgewiesen, und der unbekannte IP-Bereich schrumpft gegen null.

Nächste Schritte: Routine einrichten und dein Domain-Setup vereinfachen

Der schnellste Weg, Wert aus DMARC-Reporting zu ziehen, ist, es routinemäßig zu machen. Wähle eine Outreach-Domain, die du zuerst standardisierst, und notiere jedes Tool, das damit senden darf (Cold-Email-Plattform, Mailbox-Provider, CRM, Support-Desk, Kalender-Tool). Das hält Berichte lesbar und verhindert, dass unbekannte Quellen hereinschlüpfen.

Lege einen Review-Rhythmus fest, den du tatsächlich einhalten kannst. Wöchentlich ist ein guter Start. Bei der Überprüfung schaust du hauptsächlich nach neuen, unbekannten Sendern, plötzlichen Volumenspitzen und legitimen Quellen, die Alignment nicht erfüllen.

Führe eine genehmigte Senderliste, aber übertreib es nicht. Für die meisten Teams reichen drei Felder: Tool-Name, was es sendet und ob du ausgerichtetes SPF oder ausgerichtetes DKIM erwartest.

Wenn du weniger bewegliche Teile willst, reduziere die Anzahl der Orte, die als diese Domain senden dürfen. Ein einheitliches Setup wie LeadTrain kann helfen, indem es Domains kauft und konfiguriert, SPF/DKIM/DMARC einrichtet, Postfächer aufwärmt und Sequenzen in einer Plattform verwaltet, sodass deine Berichte eine kleinere Menge legitimer Quellen widerspiegeln.

Das Ziel bleibt gleich: weniger Sender, weniger Überraschungen und eine Policy, die du verschärfen kannst, ohne echtes Senden zu brechen.

FAQ

What problem does DMARC reporting actually solve for an outreach domain?

DMARC-Reporting zeigt dir wer E-Mails verschickt, die behaupten, von deiner Domain zu stammen, und ob diese E-Mails SPF, DKIM und Alignment bestanden haben. Es wird hauptsächlich verwendet, um Spoofing früh zu erkennen und falsch konfigurierte legitime Tools zu finden, bevor du auf strengere DMARC-Policies umstellst.

What is a DMARC RUA report, and does it include email content?

RUA-(Aggregate-)Berichte sind zusammenfassende Daten von Mail-Providern über Authentifizierungsergebnisse für deine Domain in einem bestimmten Zeitraum. Sie enthalten nicht den E-Mail-Text, die Betreffzeile oder den genauen Empfänger, sodass du sie zur Diagnose nutzen kannst, ohne Nachrichteninhalt offenzulegen.

What does “alignment” mean, and why does it matter so much for cold email?

Alignment bedeutet, dass die Domain in der sichtbaren From:-Adresse mit der Domain übereinstimmen muss, die SPF oder DKIM bestanden hat. Bei Outreach-Setups kommt es oft zu Fehlern, weil ein Tool SPF oder DKIM mit seiner eigenen Domain besteht, während in From deine Domain angezeigt wird — das führt dazu, dass DMARC trotz erfolgreicher Authentifizierung fehlschlägt.

How do I read a RUA report without getting overwhelmed?

Fange mit dem Volumen an, damit du dich auf den Sender konzentrierst, der den Großteil deiner Mails verursacht. Prüfe dann, ob DMARC besteht und, falls nicht, ob SPF oder DKIM bestanden haben, aber nicht mit deiner From-Domain übereinstimmen — das weist meist auf eine Konfigurationsfrage hin statt auf einen Ausfall.

Can SPF pass but DMARC still fail—how is that possible?

Ja. SPF kann für eine provider-kontrollierte Return-Path-Domain oder einen anderen Envelope-Sender bestehen, während deine From-Domain eine andere ist; DMARC schlägt dann wegen Misalignment fehl. Deshalb ist für Outreach oft ein ausgerichtetes DKIM die verlässlichere Lösung.

What are the clearest signs of spoofing in DMARC reports?

Achte auf unbekannte IPs oder Quellen mit hohen DMARC-Fail-Raten, besonders wenn sowohl SPF als auch DKIM fehlschlagen. Plötzliche Volumenspitzen aus Regionen oder Netzwerken, die du nicht nutzt, sind ebenfalls ein starkes Signal; Fehlkonfigurationen zeigen sich dagegen meist als wiederkehrendes, konsistentes Muster eines bekannten Dienstes.

Why would legitimate outreach emails fail DMARC?

Der häufigste Grund ist Misalignment: Das Tool signiert mit DKIM für eine andere Domain oder verwendet eine SPF-Domain, die nicht deiner From-Domain entspricht. Weitere häufige Ursachen sind fehlende oder falsche DKIM-DNS-Einträge, das Überschreiten von SPF-Lookup-Limits und Weiterleitungen oder Mailinglisten, die SPF (und manchmal DKIM) brechen.

When should I move from `p=none` to quarantine or reject?

Behalte p=none, bis deine Berichte zeigen, dass alle legitimen Sender konsistent mit Alignment bestehen. Wechsle dann auf p=quarantine mit einem niedrigen pct und erhöhe schrittweise, während du Antworten, Bounces und Beschwerden beobachtest; gehe erst zu p=reject, wenn verbleibende Fehlschläge klar unerwünscht sind.

What should I do if deliverability drops after tightening DMARC?

Die ersten Anzeichen sind oft subtil, zum Beispiel weniger Antworten oder unerwartete Ablehnungen nach einer Policy-Änderung. Rolle zurück, indem du pct senkst oder vorübergehend zu p=none zurückkehrst, behebe dann das Alignment deines echten Senders (häufig DKIM-Domain vs. From-Domain) und überprüfe SPF-Komplexität sowie fehlende Sender.

If LeadTrain sets up SPF/DKIM/DMARC for me, do I still need to watch RUA reports?

Ja. Du solltest verifizieren, dass die von der Plattform verwendeten authentifizierten Identitäten mit der von dir genutzten From-Domain übereinstimmen und dass keine zusätzlichen Tools als dieselbe Domain senden. RUA-Berichte sind der Nachweis, dass SPF/DKIM/DMARC wie erwartet funktionieren, bevor du strengere Policies durchsetzt.